Aggiunta di una connessione SSO per un'organizzazione

Cosa puoi trovare in questa pagina

Informazioni sull’aggiunta di una connessione

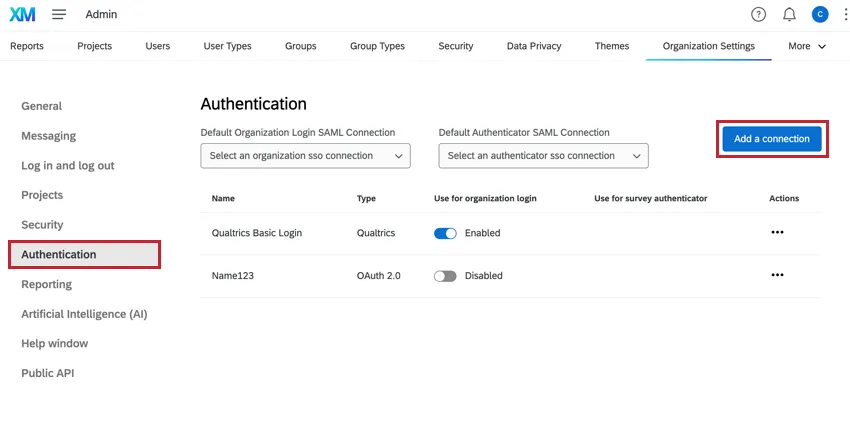

Questa pagina spiega come collegare l’organizzazione di Qualtrics a SAML o OAuth 2.0 SSO. Per iniziare, accedere alla scheda Autenticità delle Impostazioni organizzazione e selezionare Aggiungi una connessione.

Solo i Brand Administrator possono completare questi passaggi.

Consiglio Q: Gli unici protocolli disponibili attraverso questo portale self-service sono SAML e OAuth 2.0. Se siete interessati a implementare altri protocolli SSO, contattate il vostro Account Executive.

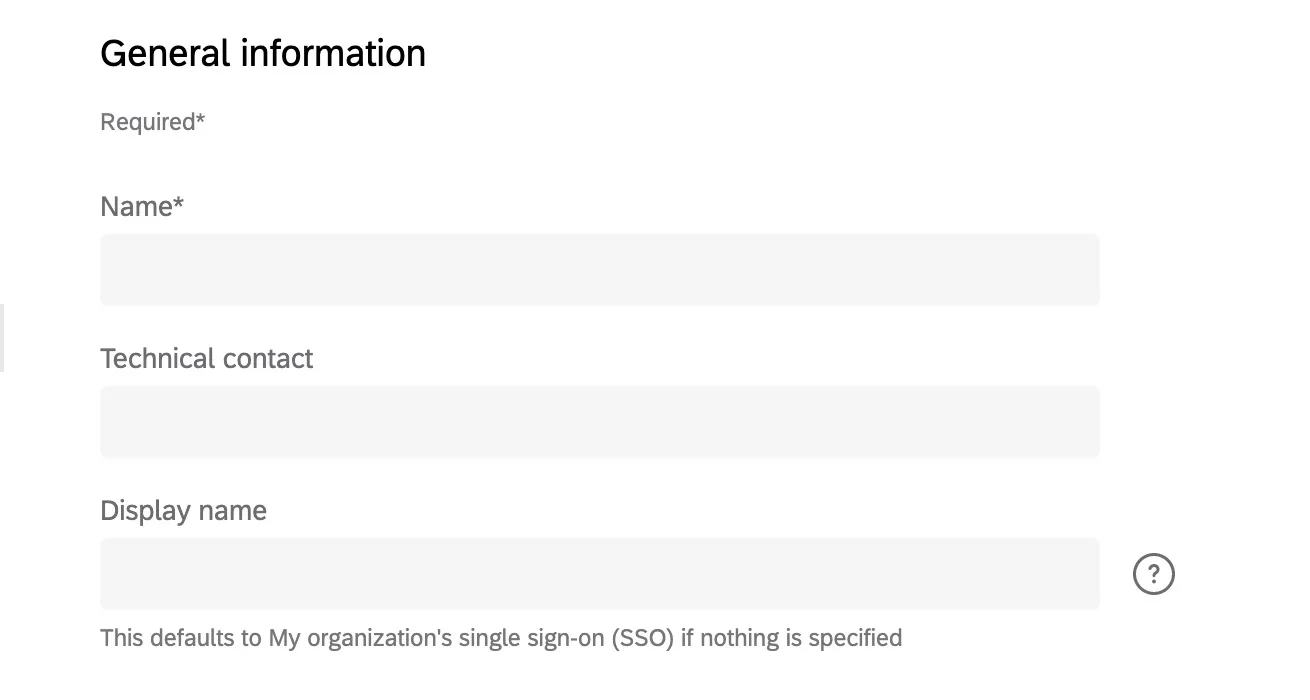

Informazioni generali

- Nome: Nome della connessione. Questo è un campo obbligatorio. Consiglio Q: questo nome appare nella scheda SSO di Organizzazione, in modo da poter distinguere le diverse connessioni aggiunte. Questo non apparirà nella pagina di accesso.

- Contatto tecnico: Aggiungere l’indirizzo e-mail di un contatto tecnico, che probabilmente sarà qualcuno del team IT. È la persona che Qualtrics può contattare in caso di domande tecniche o aggiornamenti relativi alla connessione SSO. Questo campo è facoltativo ma fortemente consigliato.

- VISUALIZZA NOME: Il nome visualizzato è quello che verrà mostrato nella pagina di accesso dell’organizzazione quando agli utenti viene chiesto di selezionare una connessione SSO. I nomi dei display possono avere una lunghezza massima di 120 caratteri. Per saperne di più, consultare la sezione Abilitazione e disabilitazione delle connessioni SSO. Consiglio Q: si può applicare solo alle connessioni SSO. Il nome visualizzato non può essere modificato per il login predefinito di Qualtrics.

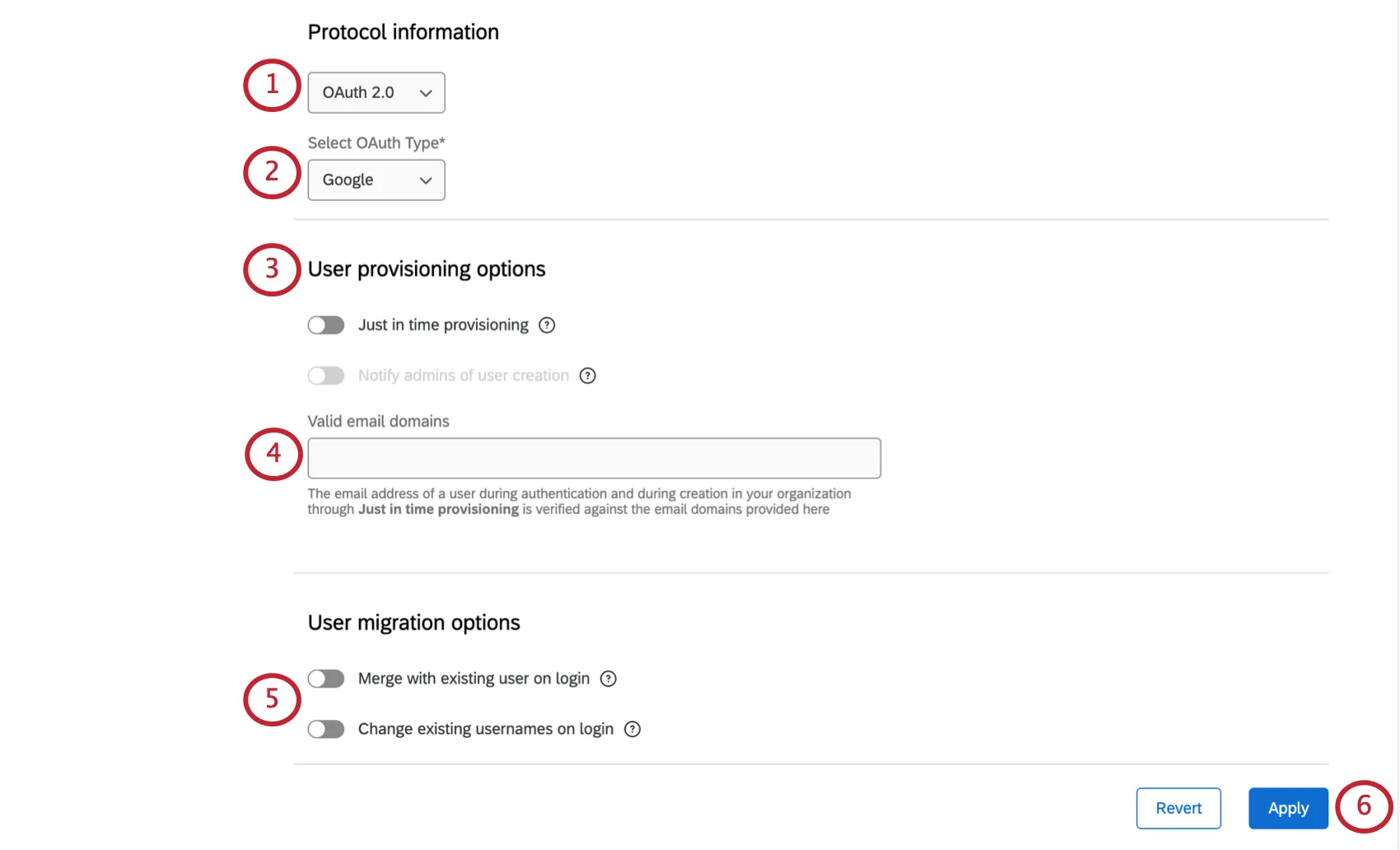

Impostazione della connessione a Google

Un tipo di OAuth 2.0 che si può aggiungere è la connessione a Google. La connessione dell’organizzazione a Google SSO consentirà agli utenti di registrarsi o accedere utilizzando i loro account Google.

Attenzione: Non è possibile passare gli attributi utente dall’impostazione predefinita di Google descritta in questa sezione. Ciò significa che non è possibile utilizzare questa impostazione di Google per l’iscrizione automatica a Dashboard. Per passare gli attributi utente, impostare una connessione OAuth 2.0 personalizzata a Google.

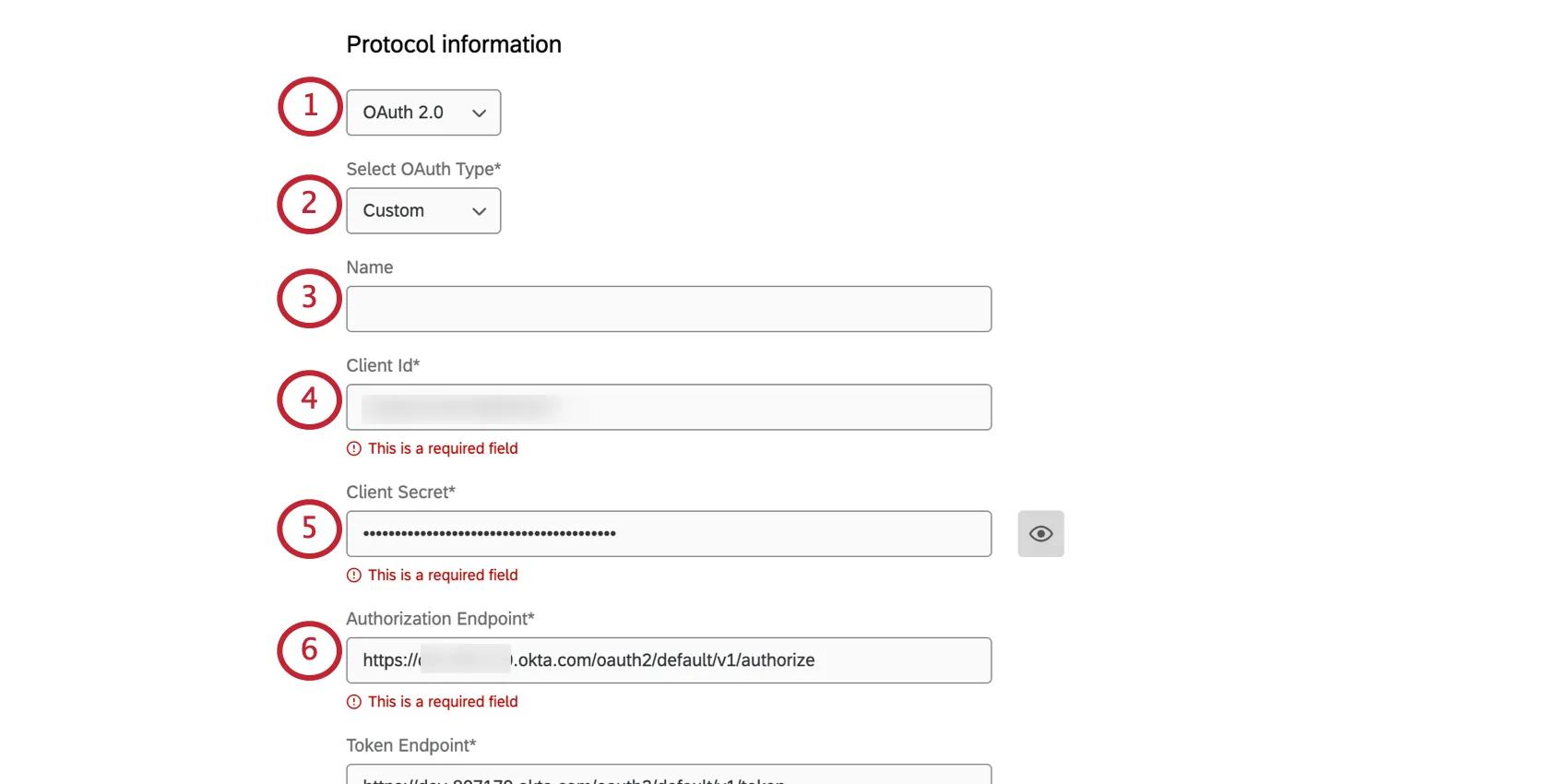

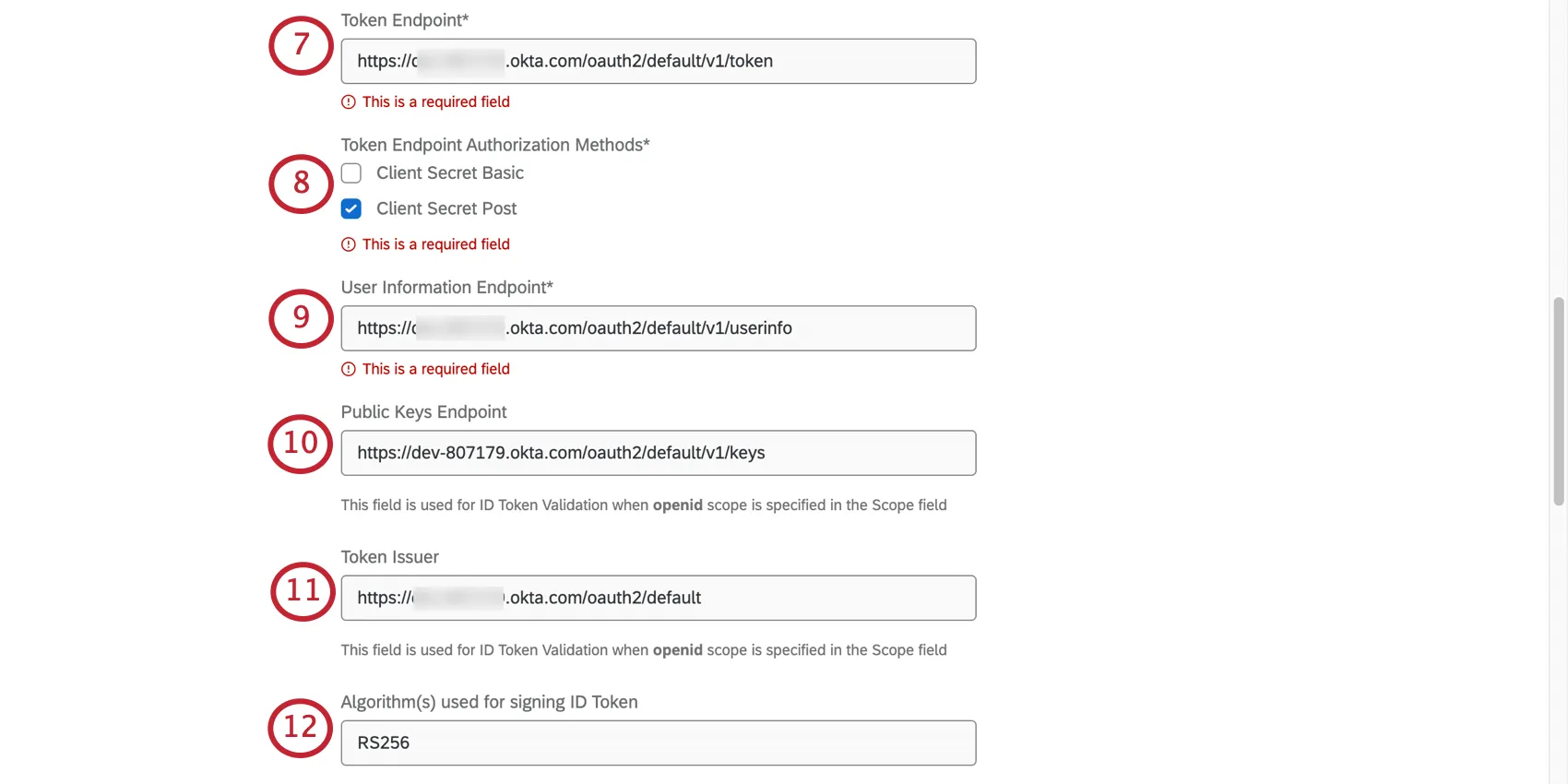

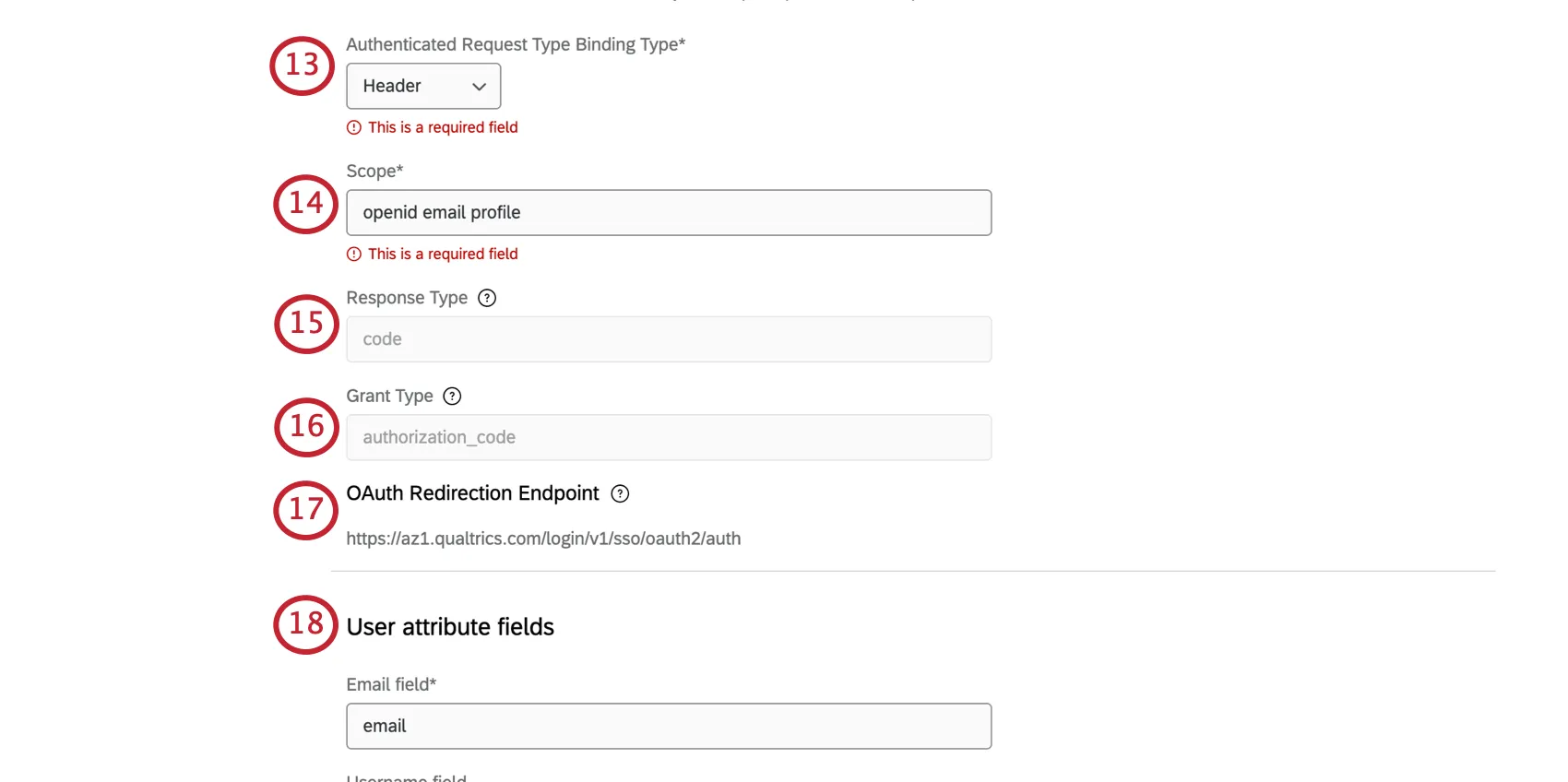

Impostazione di una connessione OAuth 2.0

Una volta impostate le informazioni del protocollo su OAuth 2.0, appariranno diversi campi. Tutti questi campi sono necessari per configurare la connessione OAuth 2.0, tranne il nome.

Impostazione di una connessione SAML

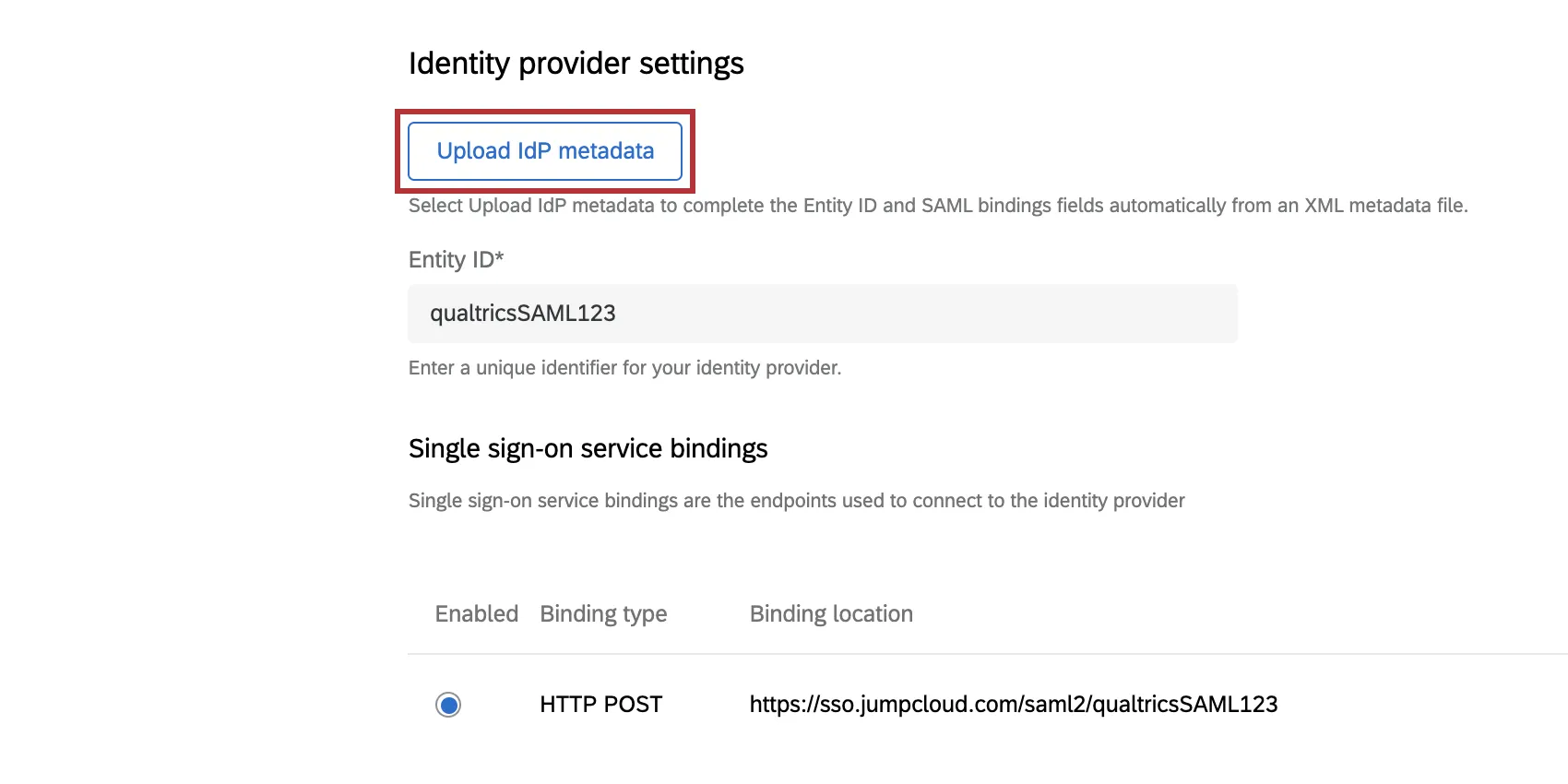

Caricamento delle impostazioni del provider di identità (SAML)

Se le informazioni sui metadati IdP sono disponibili in formato XML, fare clic su Carica metadati IdP e incollarli nella finestra che si apre. I campi dei passaggi successivi (ID entità, binding del servizio Single Sign-On, certificati) saranno riempiti con le informazioni fornite.

Consiglio Q: I metadati dell’IdP saranno probabilmente un file .xml che inizia e finisce con i tag <EntityDescriptor.

Consiglio q: Per ulteriori informazioni sui metadati dell’IdP, consultare questo sito web. Si prega di notare che non siamo proprietari di questo PDF o delle informazioni in esso contenute.

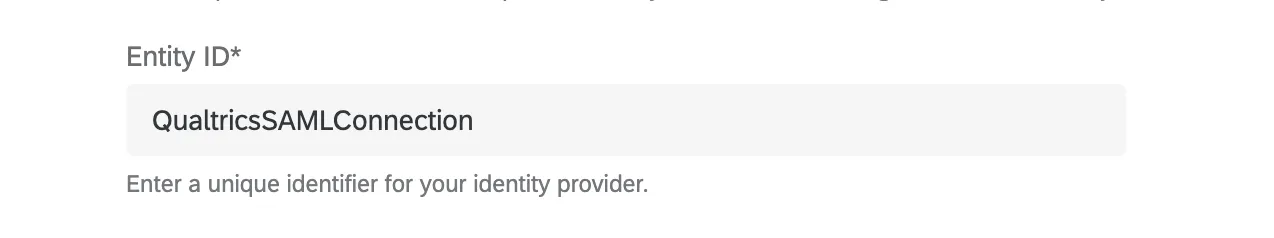

ID entità

L’ID entità è l’identificativo univoco dell’Identity Provider e si trova nei metadati dell’IdP. Questo campo viene compilato automaticamente dal caricamento dei metadati o può essere aggiunto manualmente.

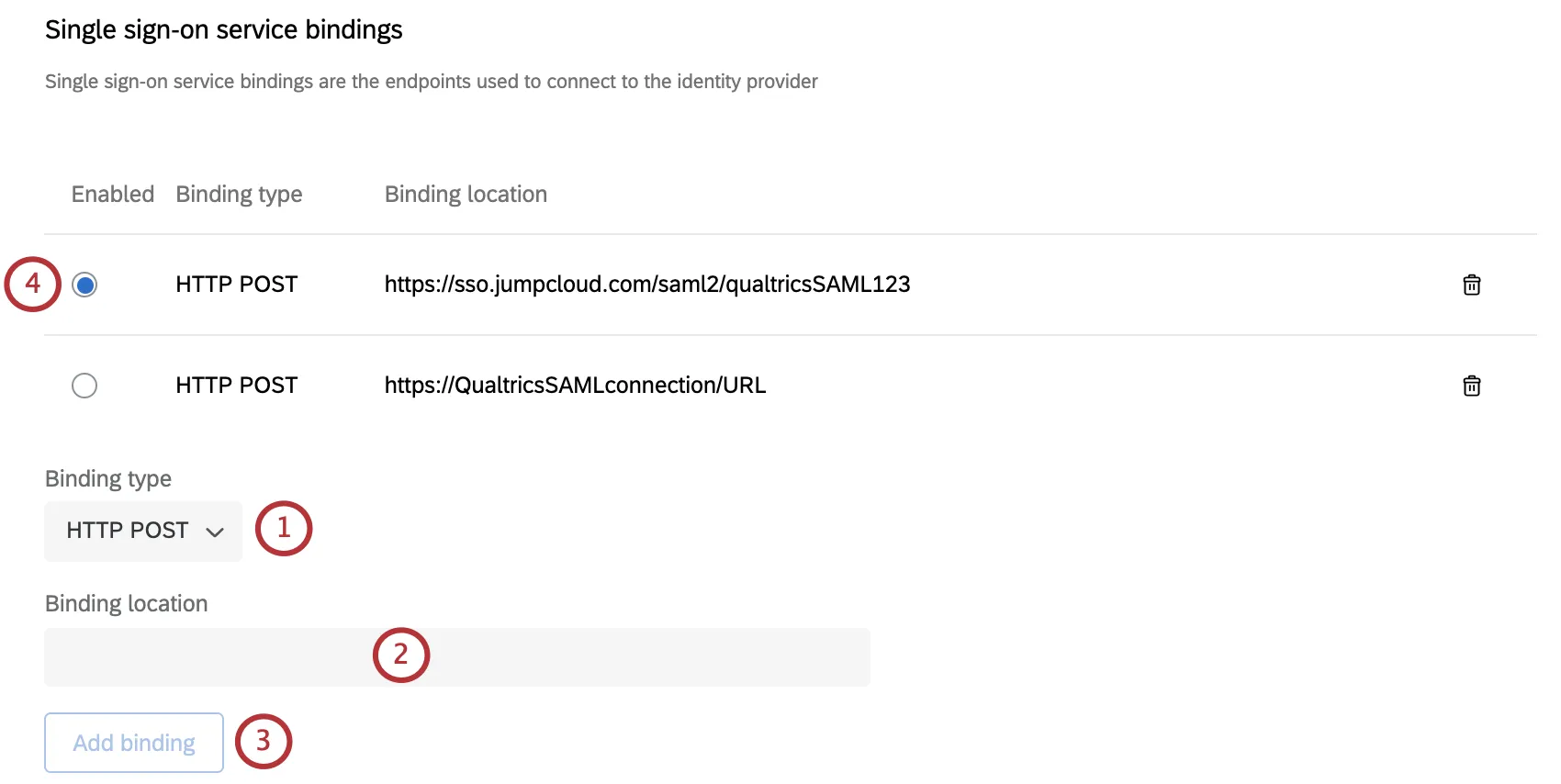

Legami di servizio Single Sign-On

I binding del servizio Single Sign-On sono endpoint utilizzati per connettersi all’Identity Provider e si trovano nei metadati dell’IdP.

Per aggiungere manualmente un nuovo binding,

È possibile eliminare i binding utilizzando l’icona del cestino a destra di un binding.

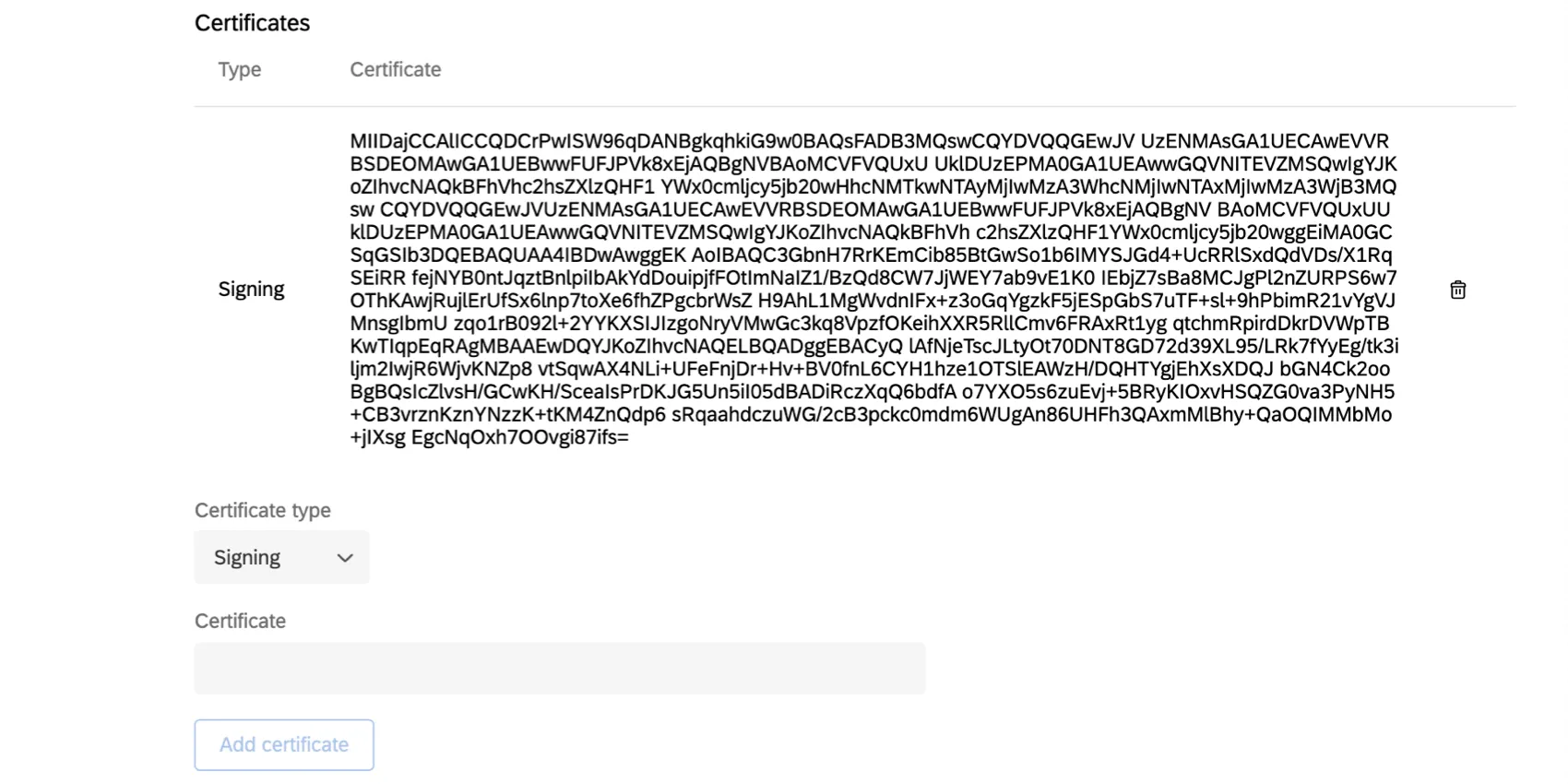

Certificati

Il certificato è la chiave utilizzata per l’autenticazione della connessione SAML. Qualtrics richiede un certificato di firma per i login avviati dall’SP, che può essere trovato nei metadati dell’IdP. Se si prevede di utilizzare solo i login avviati da IdP, non è necessario un certificato di firma.

Attenzione: Si consiglia vivamente di supportare le origini avviate da SP e di caricare un certificato di firma. Se si sceglie di supportare solo i login iniziati dall’IdP, potrebbero verificarsi problemi di accesso a Customer Success Hub, Basecamp e alle applicazioni mobili tramite SSO. Anche la funzione di test integrata non funziona.

Per aggiungere un nuovo certificato,

È possibile aggiungere più certificati di firma.

È possibile eliminare i certificati utilizzando l’icona del cestino a destra di un certificato.

Attenzione: I certificati scadono di tanto in tanto, quindi è necessario contattare il team IT per assicurarsi che i certificati utilizzati per i login di QUALTRrics siano aggiornati. È possibile collaborare con il team IT per aggiungere un nuovo certificato prima della scadenza di quello vecchio e testare la connessione per assicurarsi che l’aggiornamento vada a buon fine.

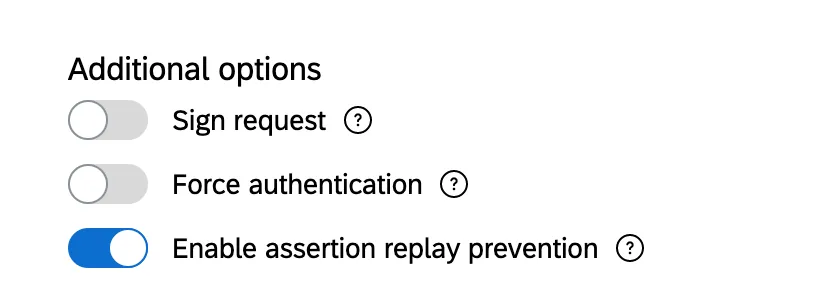

Opzioni aggiuntive (SAML)

Le seguenti impostazioni sono tutte opzionali. Prima di abilitarli o disabilitarli, leggete attentamente le funzioni di ciascuno di essi.

- Firma richiesta: Se avete un binding che è una richiesta AuthN e avete bisogno di firmarlo, attivate questa impostazione. Per garantire che la richiesta provenga da Qualtrics e non da qualcuno che potrebbe aver intercettato il messaggio, firmeremo la richiesta inviata al fornitore di identità.

- Forza l’Autenticatore: Se abilitato, Qualtrics farà in modo che l’IdP forzi gli utenti ad autenticarsi anche se c’è una sessione attiva. Funziona solo se l’IdP supporta questo tipo di impostazione.

- Abilitare la prevenzione della riproduzione delle asserzioni: Se abilitata, Qualtrics non riutilizzerà un’asserzione già vista, il che è un modo per prevenire gli attacchi SAML replay. Si consiglia di attivare questa opzione.

Impostazioni del fornitore di servizi (SAML)

Dopo aver impostato le informazioni del protocollo su SAML, vi verrà richiesto di inserire le impostazioni del vostro Identity Provider e potrete scaricare i metadati del nostro Service Provider facendo clic su Download service provider metadata. È disponibile solo dopo aver salvato le impostazioni di connessione per la prima volta.

Consiglio Q: se il provider di identità richiede di compilare prima le informazioni di connessione al provider di servizi, sarà possibile visualizzare l’ID dell’entità e l’URL del consumatore dell’asserzione prima di poter scaricare il file completo dei metadati.

Consiglio Q: se si intende utilizzare InCommon per recuperare i metadati, attivare l’opzione Usa metadati InCommon. Si noti che questa operazione modificherà il Service Provider Entity ID e l’ACS URL in modo che corrispondano ai valori utilizzati in InCommon. Se il provider di identità è già stato configurato, è necessario aggiornare le impostazioni anche in questo caso.

Quando si configurano i metadati del Service Provider (SP) nel portale IdP, si consiglia di consultare la nostra guida ai comuni Identity Provider. Se si prevede di utilizzare i login avviati dall’IdP, applicare lo Stato relè predefinito alla configurazione dell’IdP.

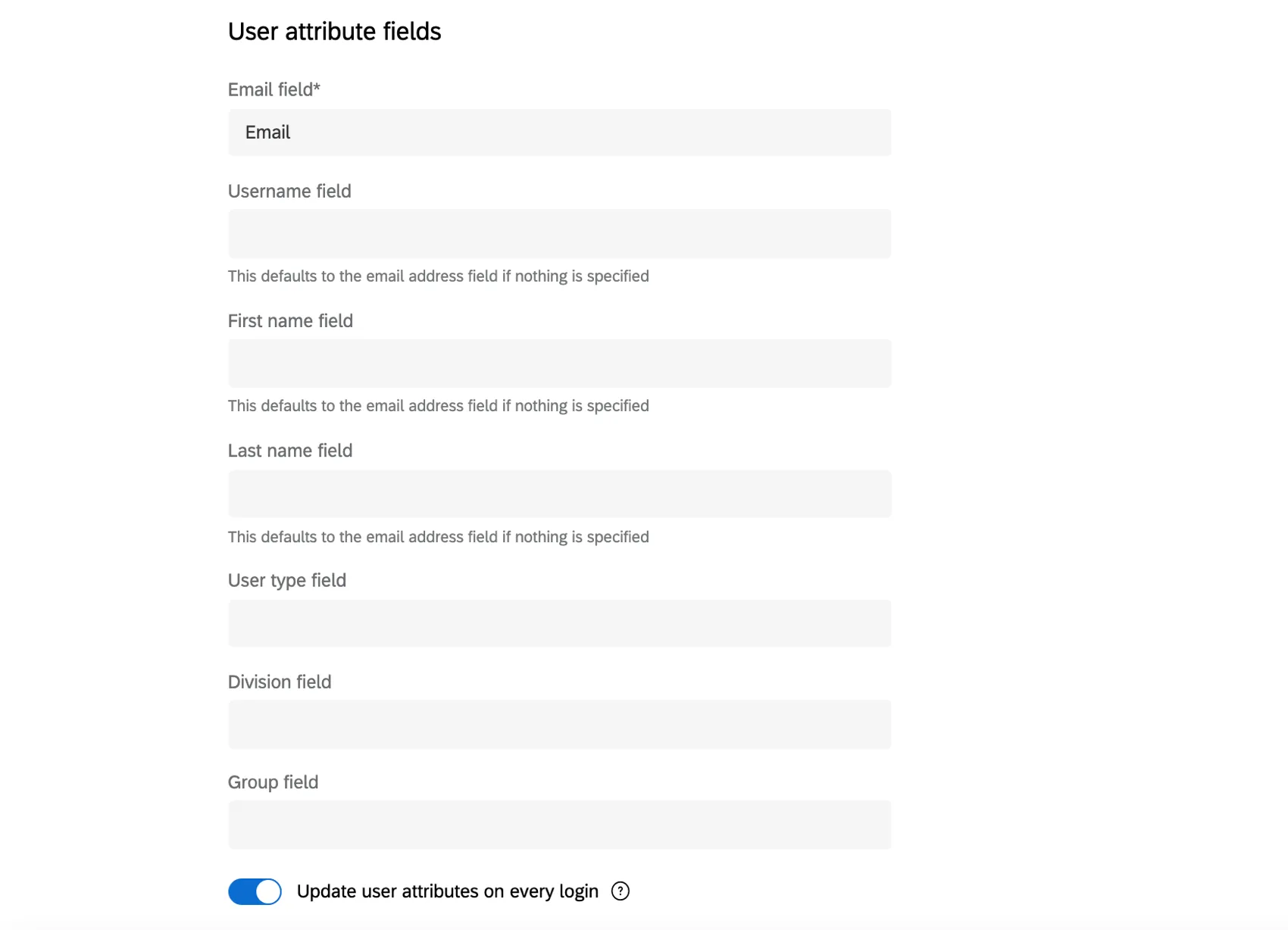

Campi dell’ATTRIBUTO UTENTE (entrambi)

In questa sezione si inseriscono i nomi degli attributi che si intende inviare nello scambio SSO. L’unico campo obbligatorio è l’indirizzo e-mail, ma si consiglia vivamente di includere un nome, un cognome e un nome utente per completare il profilo dell’utente in Qualtrics. I campi Tipo di utente, Divisione e Gruppo sono campi opzionali che possono essere utilizzati per la mappatura dei ruoli.

Per una risposta SAML, tutti i nomi degli attributi sono sensibili alle maiuscole e devono essere scritti esattamente come appaiono nella sezione Dichiarazione degli attributi della risposta SAML. Qualtrics non è in grado di autenticarsi in base al campo “NameID” della risposta SAML.

- Campo e-mail: Nome del campo contenente le e-mail degli utenti. Questo campo è obbligatorio.

- Campo nome utente: Il campo che contiene i nomi utente, se si desidera che questi siano distinti dagli indirizzi e-mail. Questo campo è facoltativo e viene impostato come predefinito sul campo e-mail se non viene fornito nulla. Attenzione: Se si utilizza il provisioning Just In Time e si desidera modificare l’attributo mappato nel campo del nome utente, contattare il team SSO del Supporto Qualtrics. La modifica del valore di questo attributo dopo che è stato configurato può potenzialmente influenzare i login SSO.Attenzione: Se si abilitano più connessioni SSO, è possibile che i nomi utente siano duplicati tra i vari provider SSO. In tal caso, Qualtrics li considererà come lo stesso utente e concederà l’accessibilità all’account mappato al suddetto nome utente. Per evitare questa situazione, utilizzare un campo unico e immutabile per tutti i provider SSO.Consiglio Q: la prassi migliore è quella di utilizzare un campo unico e immutabile per il nome utente. Può trattarsi di un indirizzo e-mail o di un identificativo univoco, come l’ID di un dipendente.

- Campo Nome: Nome degli utenti. Se non viene fornito nulla, l’email è predefinita.

- Campo del cognome: I cognomi degli utenti. Se non viene fornito nulla, l’email è predefinita.

- Tipo di campo dell’utente: Si può desiderare che gli utenti siano assegnati a un certo tipo di utente non appena accedono a Qualtrics per la prima volta. Per ulteriori informazioni, vedere Assegnazione delle autorizzazioni agli utenti. Consiglio Q: se non viene definito nulla, tutti gli utenti avranno il tipo di utente predefinito del brand.

- Campo Divisione: Potreste volere che gli utenti siano assegnati a una certa divisione non appena accedono a Qualtrics per la prima volta. Per ulteriori informazioni, vedere Assegnazione delle autorizzazioni agli utenti.

- Campo gruppo: Potreste volere che gli utenti siano assegnati a un determinato gruppo non appena accedono a Qualtrics per la prima volta. Se questo campo viene lasciato vuoto, gli utenti non saranno assegnati ai gruppi. Per ulteriori informazioni, vedere Assegnazione delle autorizzazioni agli utenti.

- Attivare il toggle Aggiorna gli attributi dell’utente a ogni accesso se si desidera che gli attributi dell’utente vengano aggiornati a ogni accesso. Qualtrics aggiornerà gli attributi utente al valore fornito dal fornitore di identità al momento dell’accesso.

Dopo aver inserito i nomi degli attributi, è possibile configurare il resto della mappatura nella sezione Avanti, Opzioni di mappatura.

Consiglio Q: il nome dell’attributo può anche apparire come URL. Questo si verifica comunemente con gli IdP di ADFS e Azure e può presentarsi come segue:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressAssicurarsi di controllare la risposta SAML per confermare la lista degli attributi.

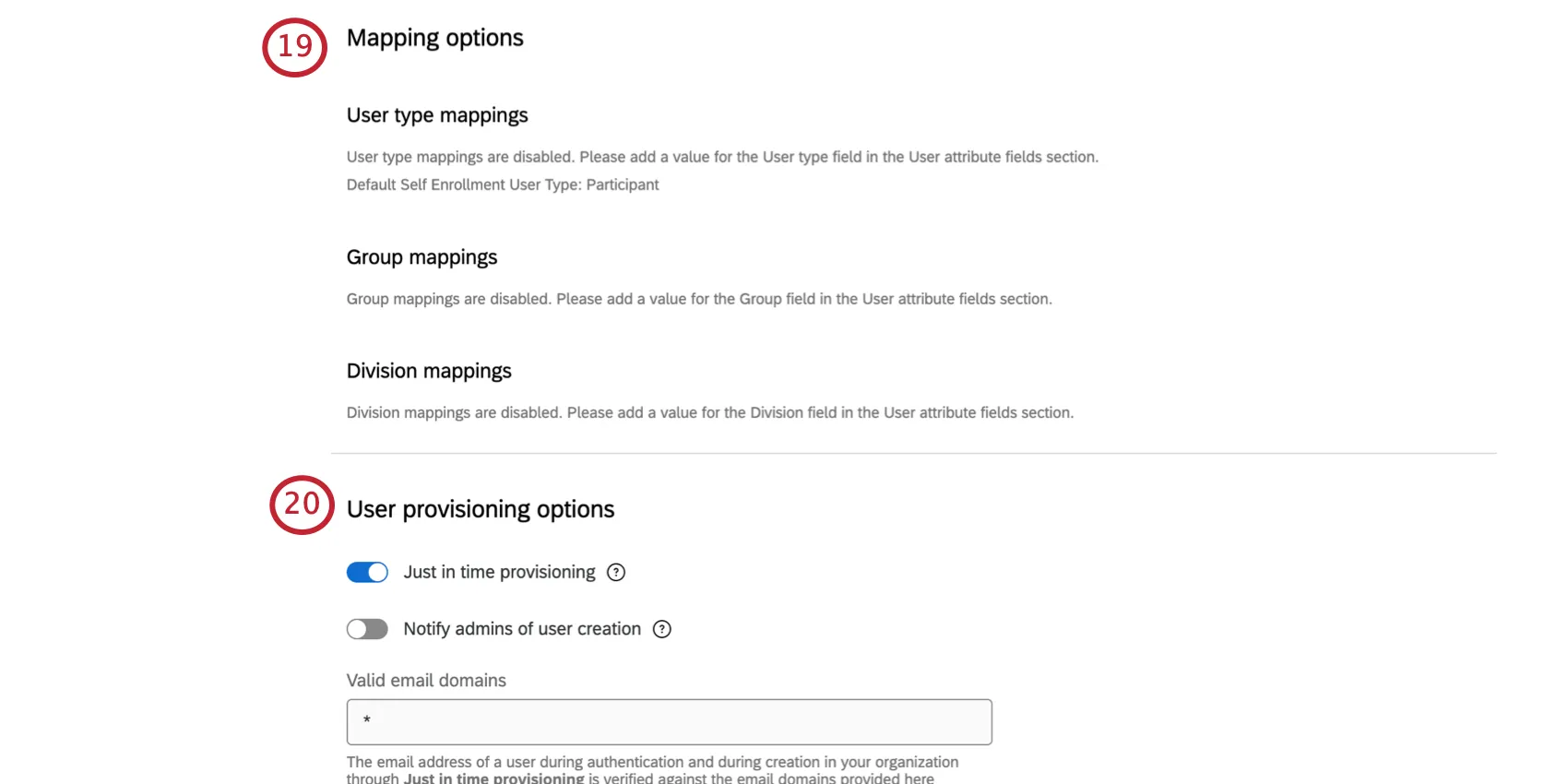

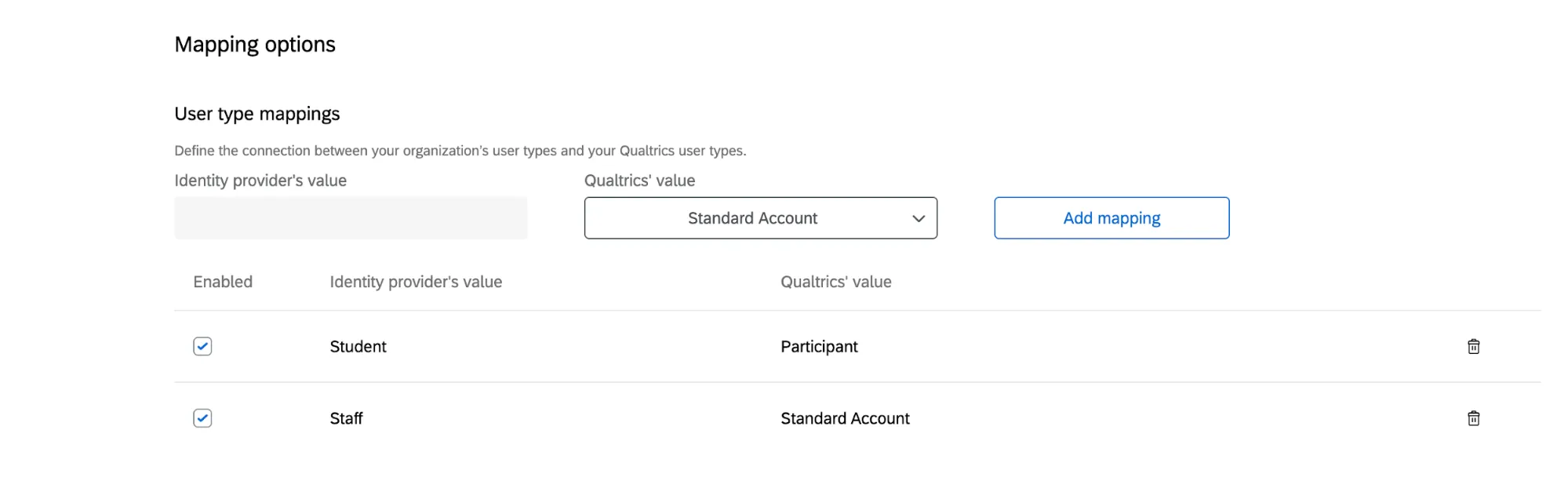

Opzioni di mappatura (entrambe)

Se si è scelto di impostare tipi di utenti, gruppi o divisioni, è necessario mappare i valori degli attributi con i campi esistenti in QUALICS. Si specificherà quali valori corrispondono a quali tipi di utenti, gruppi o divisioni in Qualtrics.

Consiglio Q: per un approfondimento, vedere Assegnazione dei permessi utente nella nostra documentazione SSO.

In corrispondenza del valore del provider di identità, inserire il valore configurato nel provider di identità. Alla voce Valore QUALTRICS, selezionare il tipo, il gruppo o la divisione corrispondente. Quindi fare clic su Aggiungi mappatura. È necessario completare questi passaggi per ogni valore definito dal fornitore di identità.

Esempio: Il mio IdP ha un attributo, “Ruolo”, che identifica se un utente è Staff o Studente presso la mia università. “Ruolo” passa un valore di “Studente” quando il tipo di utente di QUALTRICS dovrebbe essere impostato su Partecipante. “Ruolo” passa un valore di “Staff” quando il tipo di utente di Qualtrics deve essere impostato su Account standard.

Per limitare l’accessibilità alla piattaforma ai soli tipi di utente mappati, è possibile attivare la Convalida del tipo di utente. Ciò significa che ogni volta che un utente tenta di accedere a Qualtrics tramite SSO, il sistema gli chiederà di avere un tipo di utente che corrisponda a una delle mappature create. Questo è utile se il valore associato al campo del tipo di utente cambia nel provider di identità e consente agli amministratori di modificare rapidamente le autorizzazioni degli utenti.

Mappature simili possono essere fatte per i gruppi e le divisioni, a patto che siano stati definiti i campi in corrispondenza dei campi attributo utente.

Consiglio Q: per un approfondimento, vedere Limitazione dell’accessibilità degli utenti nella nostra documentazione SSO.

Se si sceglie di non mappare i tipi di utente, le divisioni o i gruppi, a tutti gli utenti verrà assegnato il tipo di utente predefinito per l’autoiscrizione selezionato nella scheda Amministrazione alla voce Tipi di utente.

Opzioni di provisioning utente (entrambe)

- Provisioning Just In Time: Se un utente non esiste in Qualtrics e accede con successo tramite SSO con un dominio e-mail approvato, creare un nuovo utente.

- Notifica agli amministratori della creazione di un utente: Notificare a specifici amministratori la creazione di un utente nel loro brand QUALTRrics. È possibile specificare chi riceve questa notifica in Notifica e-mail di autoiscrizione.

- Domini di posta elettronica convalidati: Inserire i domini e-mail che possono essere utilizzati per iscriversi a un account di Qualtrics con la propria licenza. Il valore predefinito è un asterisco ( * ), a indicare che è possibile utilizzare qualsiasi dominio per l’iscrizione. Separare i domini multipli con le virgole. Consiglio Q: Questa lista influisce sull’iscrizione SSO e sulla successiva autenticità nel prodotto.

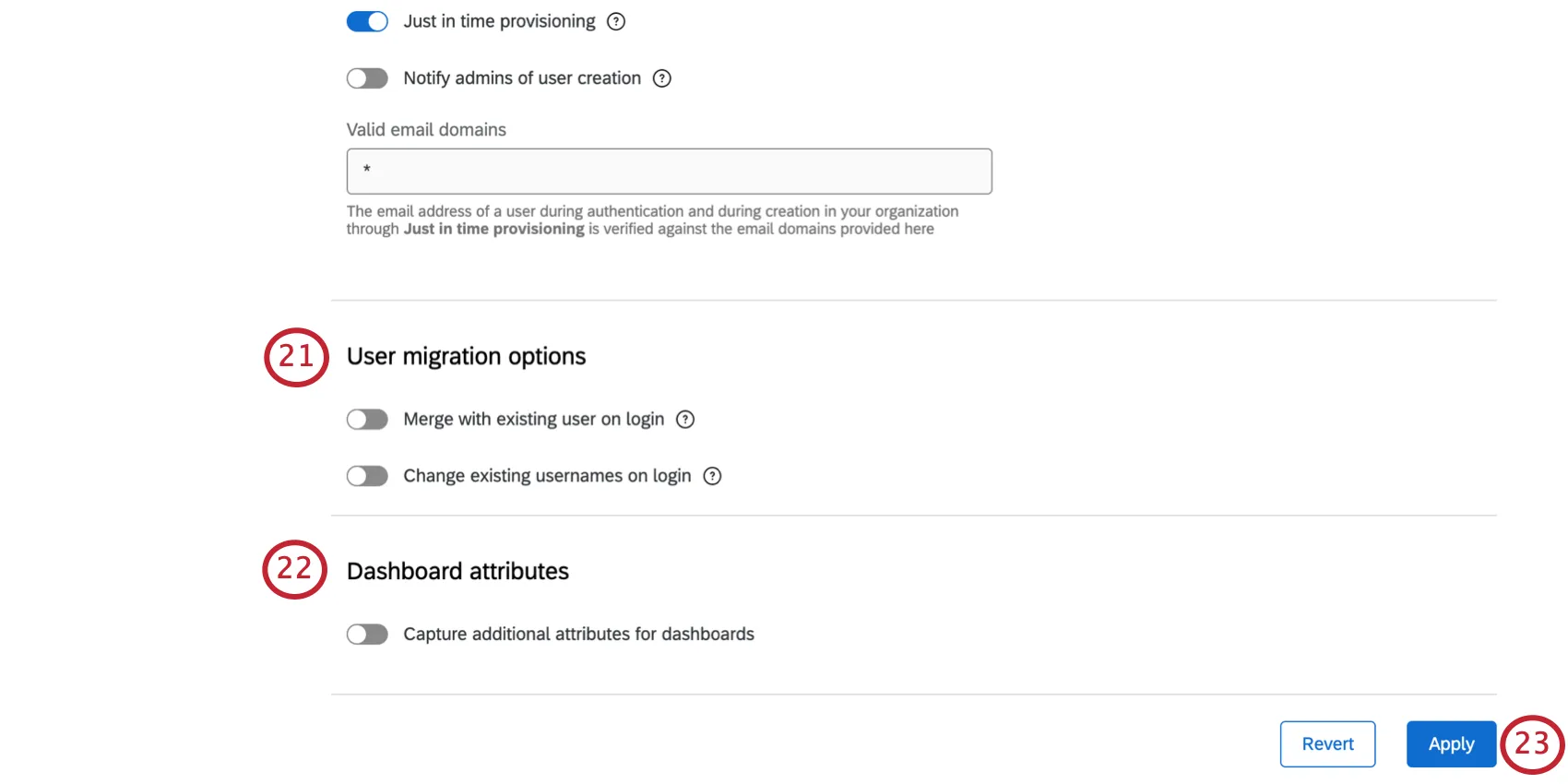

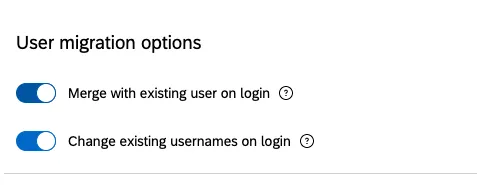

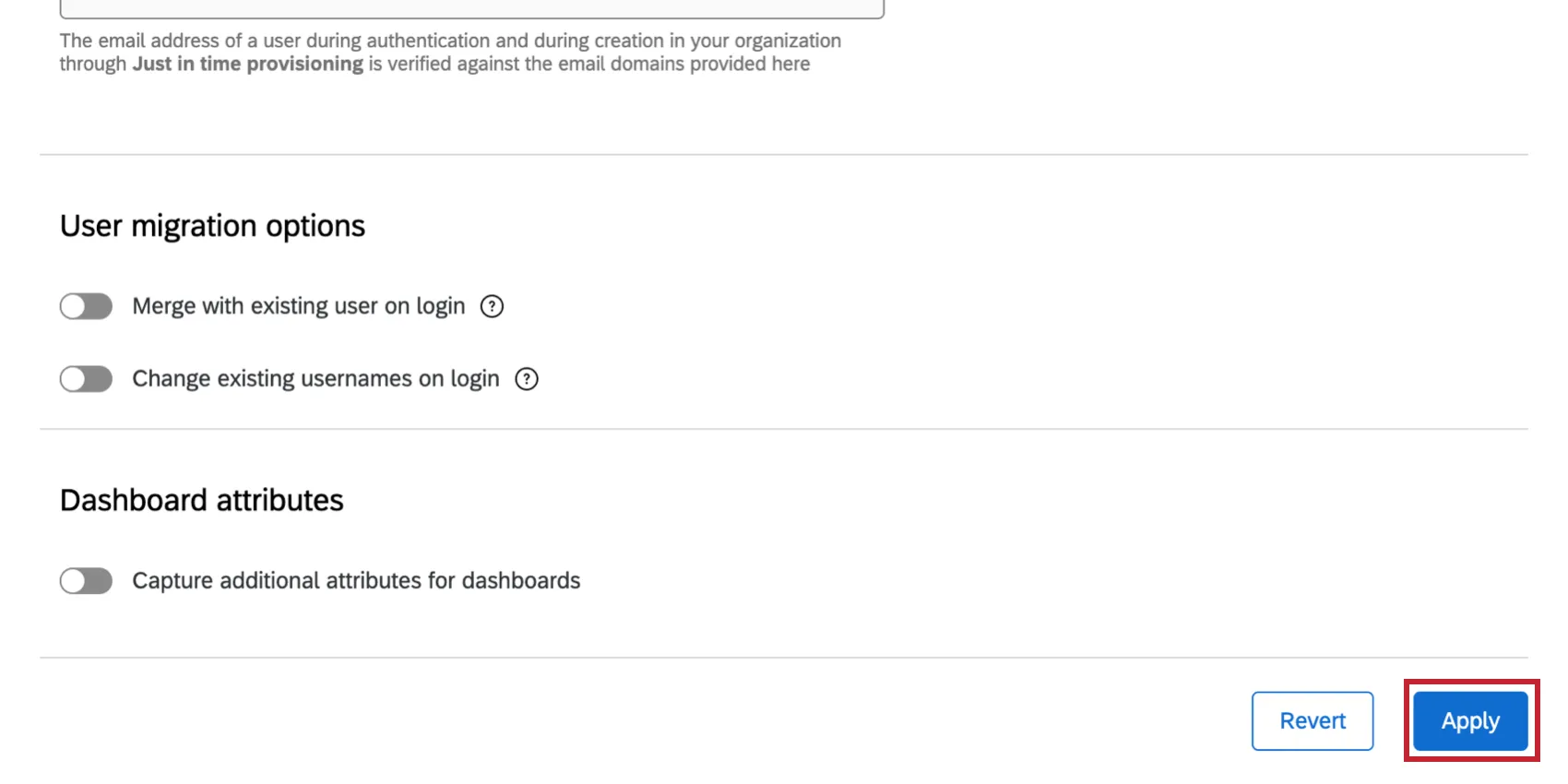

Opzioni di migrazione degli utenti (entrambe)

Una volta testata e attivata la nuova connessione SSO, potrebbe essere necessario aggiornare i nomi utente degli utenti esistenti sulla licenza. Quando gli utenti effettuano l’accesso tramite SSO, Qualtrics controlla se hanno un account esistente utilizzando l’attributo che avete specificato come campo ATTRIBUTO UTENTE. Per garantire che l’accesso SSO corrisponda all’account utente esistente, il nome utente elencato nella scheda Amministrazione deve avere il seguente formato.

Valore_del_campo_Username_attributo#brandID Esempio: L’ID del brand per la mia licenza di Qualtrics è “testbrand” e il campo Username che ho specificato è “Employee ID”. Il mio “ID dipendente” è “123456”, quindi il mio nome utente in Qualtrics deve essere “123456#testbrand”.

Consiglio Q: Non è necessario inviare il #brandID nell’asserzione SAML. Questo apparirà solo all’interno dell’applicazione QUALTRICS.

È possibile aggiornare i nomi utente in questo formato utilizzando uno dei cinque metodi seguenti:

Metodo 1: Aggiungere #BrandID ai nomi utente esistenti

Se è sufficiente aggiungere il #brandID alla fine dei nomi utente esistenti, si può attivare l’opzione Cambia nome utente esistente all’accesso. Quando l’utente accede per la prima volta tramite SSO, il #brandID viene aggiunto automaticamente alla fine del nome utente.

Consiglio Q: Si consiglia vivamente di attivare questa opzione.

Metodo 2: Provisioning Just-In-Time

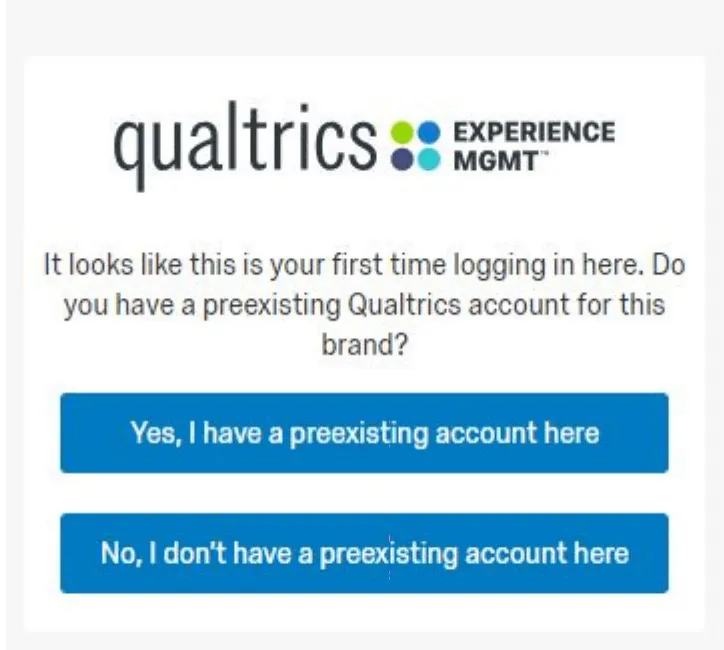

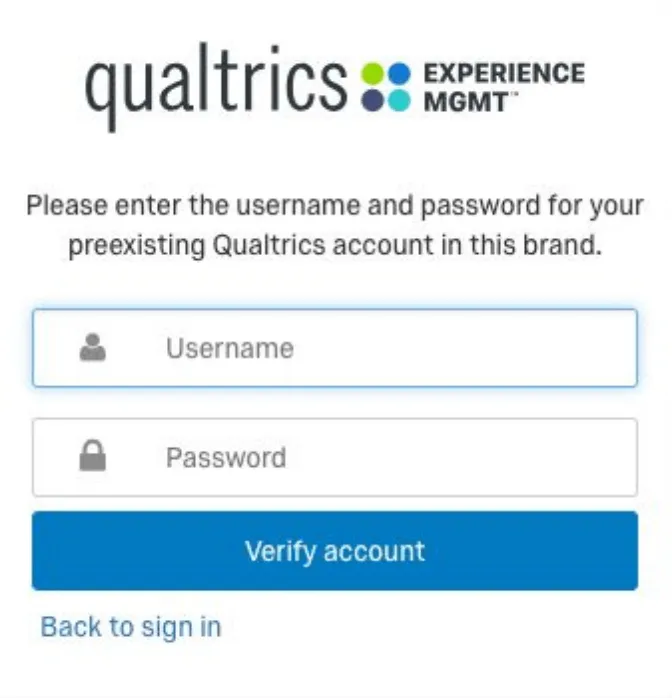

Se si è abilitato il provisioning Just-In-Time in Opzioni di provisioning utente, è possibile selezionare l’opzione Unisci con l’utente esistente all’accesso. Se le seguenti condizioni sono vere, all’utente verrà richiesto di visualizzare la seguente schermata:

- Non esiste già un account all’interno del brand con un nome utente corrispondente al valore del nome utente SSO dell’utente.

- L’utente accede per la prima volta dopo che l’SSO è stato abilitato per il brand.

Attenzione: Questo metodo richiede l’immissione di dati da parte dell’utente, che può incorrere in un errore.

Metodo 3: Piccolo numero di utenti

Se gli utenti esistenti sono pochi, è possibile aggiornare manualmente i nomi utente nella pagina di amministrazione.

Metodo 4: Grande numero di utenti

Se avete un gran numero di utenti esistenti e avete abilitato le API per la vostra licenza, potete usare le nostre API pubbliche per aggiornare i nomi utente.

Metodo 5: Licenza per l’Esperienza dei dipendenti

Se si utilizza la piattaforma Employee Experience, è possibile aggiornare i nomi utente tramite la funzione di caricamento dei file.

Attenzione: Se non si aggiornano i nomi utente esistenti, potrebbero essere creati account duplicati e/o gli utenti potrebbero perdere l’accessibilità alla piattaforma.

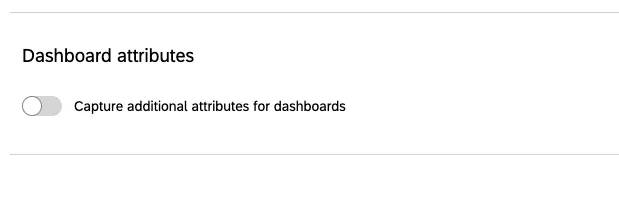

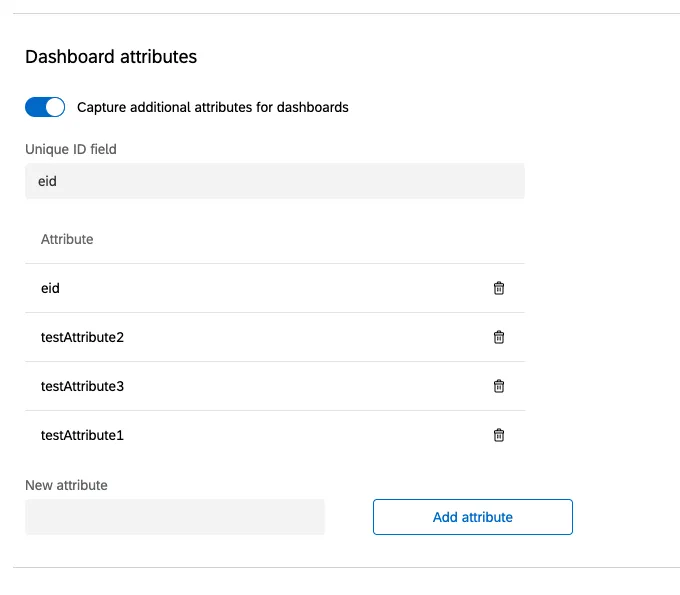

Attributi Dashboard (entrambi)

Se la licenza include Dashboard CX o uno qualsiasi dei nostri prodotti Employee Experience, l’utente può passare attributi aggiuntivi rispetto a quelli definiti nella sezione “Attributi UTENTE”. Per le Dashboard CX, questi attributi aggiuntivi possono essere utilizzati per assegnare automaticamente i ruoli agli utenti al momento dell’autenticazione SSO. Per i nostri prodotti Employee Experience, sarà possibile acquisire solo un attributo aggiuntivo chiamato Unique ID. Questo campo è obbligatorio per tutti i partecipanti e può essere assegnato tramite l’Autenticità SSO o la funzione di caricamento file.

Per aggiungere ulteriori attributi, attivare Acquisizione di attributi aggiuntivi per i dashboard.

Una volta attivata questa opzione, si inseriscono i nomi degli attributi che si desidera catturare esattamente come appaiono nella sezione “Dichiarazione degli attributi” della risposta SAML.

Attenzione: Ogni attributo di Dashboard non può essere più lungo di 1000 caratteri. Gli attributi a più valori vengono analizzati come una singola stringa con il delimitatore “::”. Questo delimitatore è incluso nel numero di caratteri e conta ai fini del limite.

Applicare e ripristinare le modifiche (entrambi)

Per salvare le modifiche, fare clic su Applica.

Consiglio Q: questo pulsante potrebbe essere grigio se ci sono errori nei campi compilati. È necessario risolvere questi problemi prima di poter applicare le modifiche.

Se si desidera ripristinare le modifiche apportate alla schermata all’ultima versione salvata invece di applicarle, fare clic su Ripristina.

È fantastico! Grazie per il tuo feedback!

Grazie per il tuo feedback!