組織へのSSO接続の追加

このページの内容

接続の追加について

このページでは、クアルトリクスの組織をSAMLまたはOAuth 2.0のSSOに接続する方法を説明します。まず、[組織の設定]の[認証]タブに移動し、接続を追加を選択します。

これらの手順を完了できるのはブランド管理者のみです。

ヒント:このセルフサービスポータルで利用できるプロトコルは、SAMLとOAuth2.0のみです。ほかのSSOプロトコルの実装をご希望の場合は営業担当にお問い合わせください。

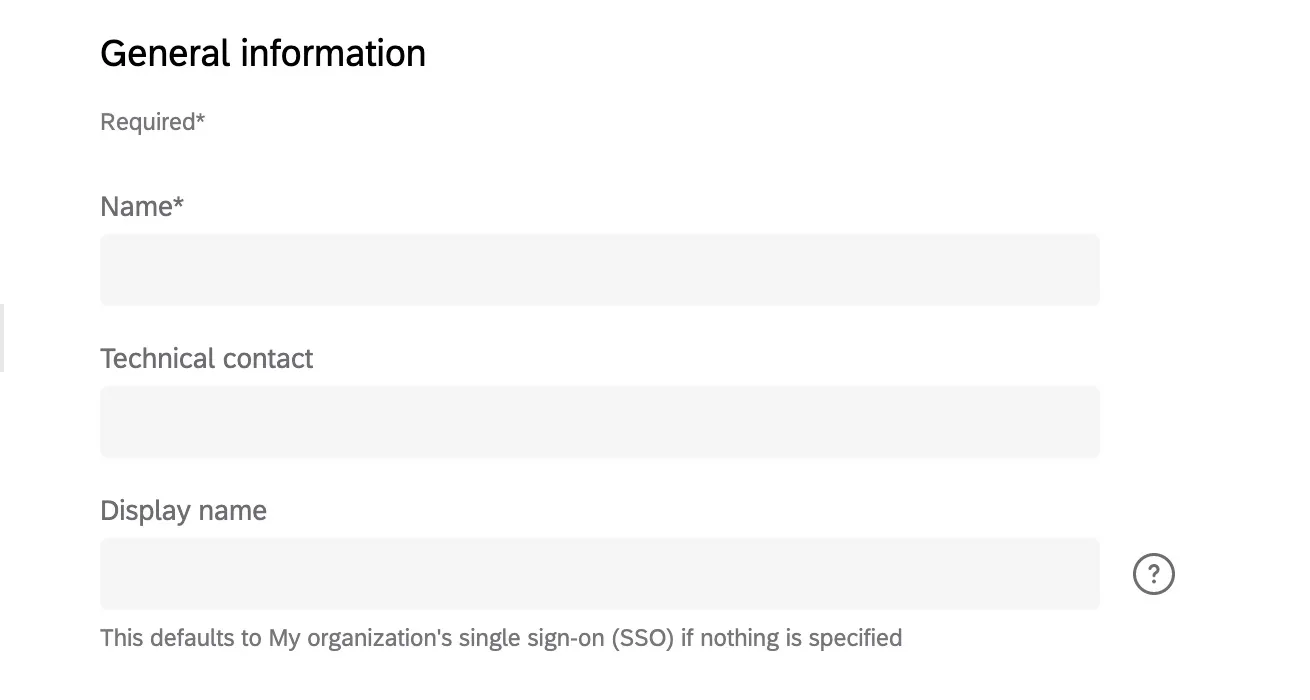

一般情報

- 名前:接続に名前を付けます。これは必須フィールドです。 ヒント:この名前は[組織の設定]の[SSO]タブに表示され、追加した接続を見分けるのに役立ちます。ログインページには表示されません。

- 技術関連の連絡先:ITチームのメンバーなど、技術関連の連絡先のメールアドレスを入力します。SSO接続に関して技術的な質問や新しい情報がある場合に、クアルトリクスが連絡を取る担当者です。必須ではありませんが、入力することを強くお勧めします。

- 表示名:組織のログインページで、ユーザーがSSO接続を選択する際に表示される名前です。表示名は最長120文字まで利用可能です。詳細については、「SSO接続の有効化と無効化」を参照してください。 ヒント:表示名はSSO接続にのみ適用できます。デフォルトのクアルトリクスログインでは、表示名を変更することはできません。

Google接続の設定

追加可能なOAuth 2.0接続のタイプにGoogle接続があります。Google SSOに組織を接続すると、ユーザーはGoogleアカウントでサインアップまたはログインできます。

注意:このセクションで説明するデフォルトのGoogle設定ではユーザー属性を渡すことはできません。したがってこのGoogle設定では自動ダッシュボード登録は利用できません。ユーザー属性を渡す場合は、Googleに接続するカスタムのOAuth 2.0接続を設定してください。

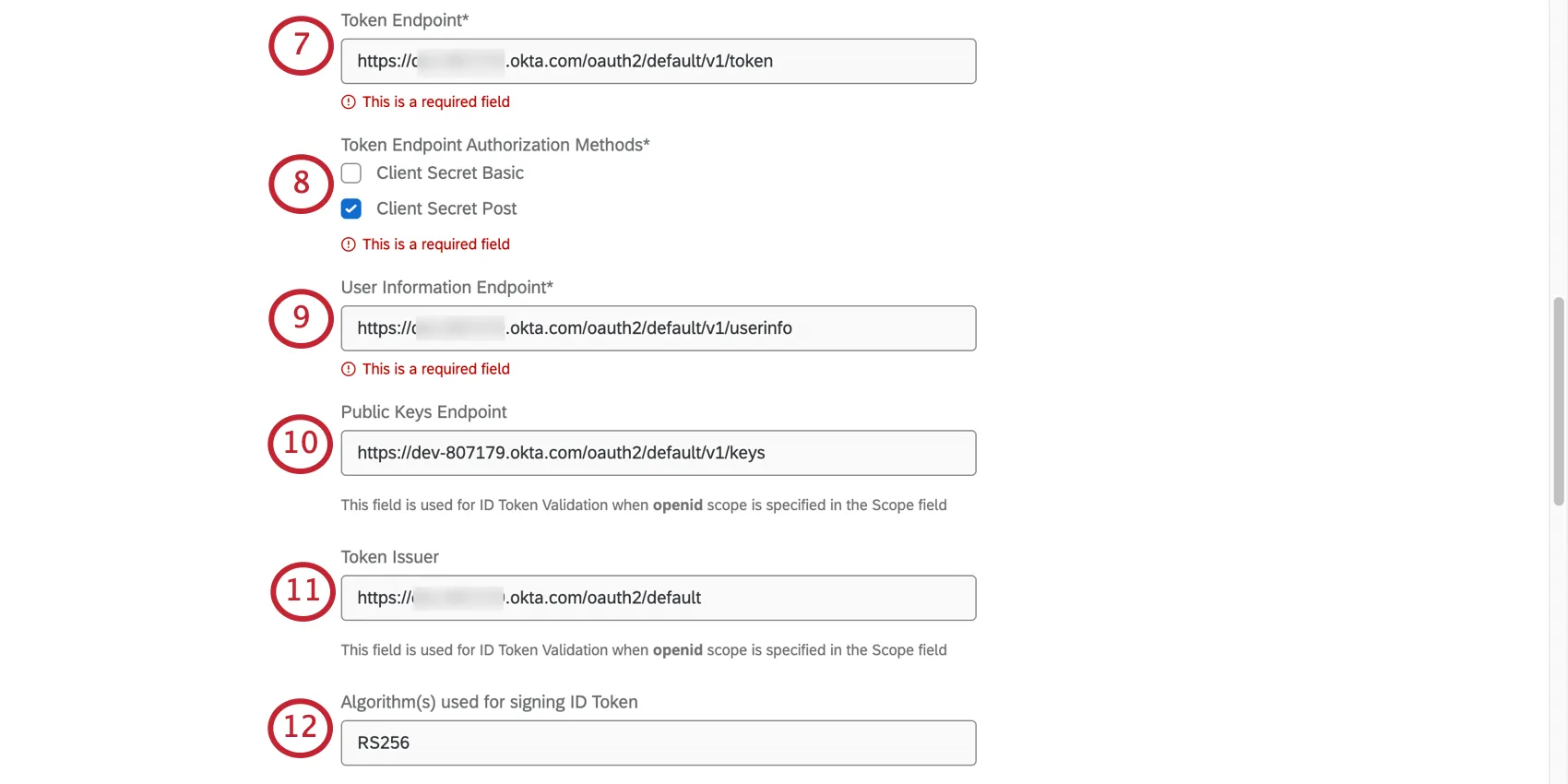

OAuth2.0接続の設定

[プロトコル情報]で[OAuth 2.0]を選択すると、いくつかのフィールドが表示されます。OAuth 2.0接続を設定するためのこれらのフィールドは、名前以外すべて必須です。

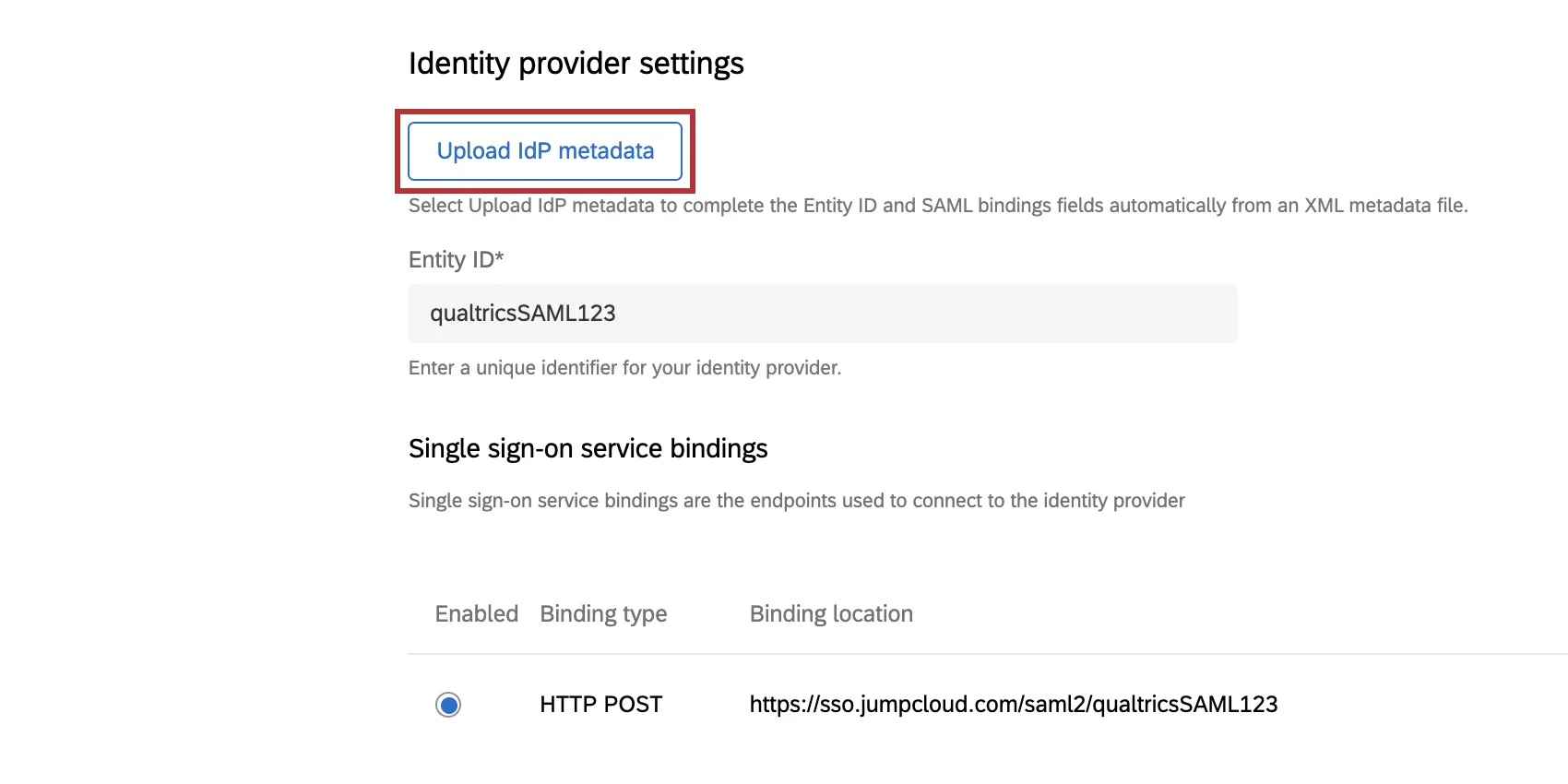

SAML接続の設定

アイデンティティプロバイダ設定のアップロード(SAML)

XML形式のIdPメタデータ情報がある場合は、IdPメタデータをアップロードをクリックし、開いたウィンドウに貼り付けます。こうすると、下の手順に出てくるフィールド(エンティティID、シングルサインオンサービスのバインド、証明書)に、メタデータからの情報が入力されます。

ヒント:IdPのメタデータはほとんどの場合、タグで始まって終わる.xmlファイルです。

ヒント:IdPのメタデータについての詳細は、こちらのウェブサイトを参照してください。なお、このPDFやそれに含まれる情報はクアルトリクスの所有物ではありません。

エンティティID

エンティティIDは、アイデンティティプロバイダーの一意の識別子であり、IdPメタデータ内に記載されています。このフィールドは、メタデータのアップロード時に自動入力されますが、手動で追加することもできます。

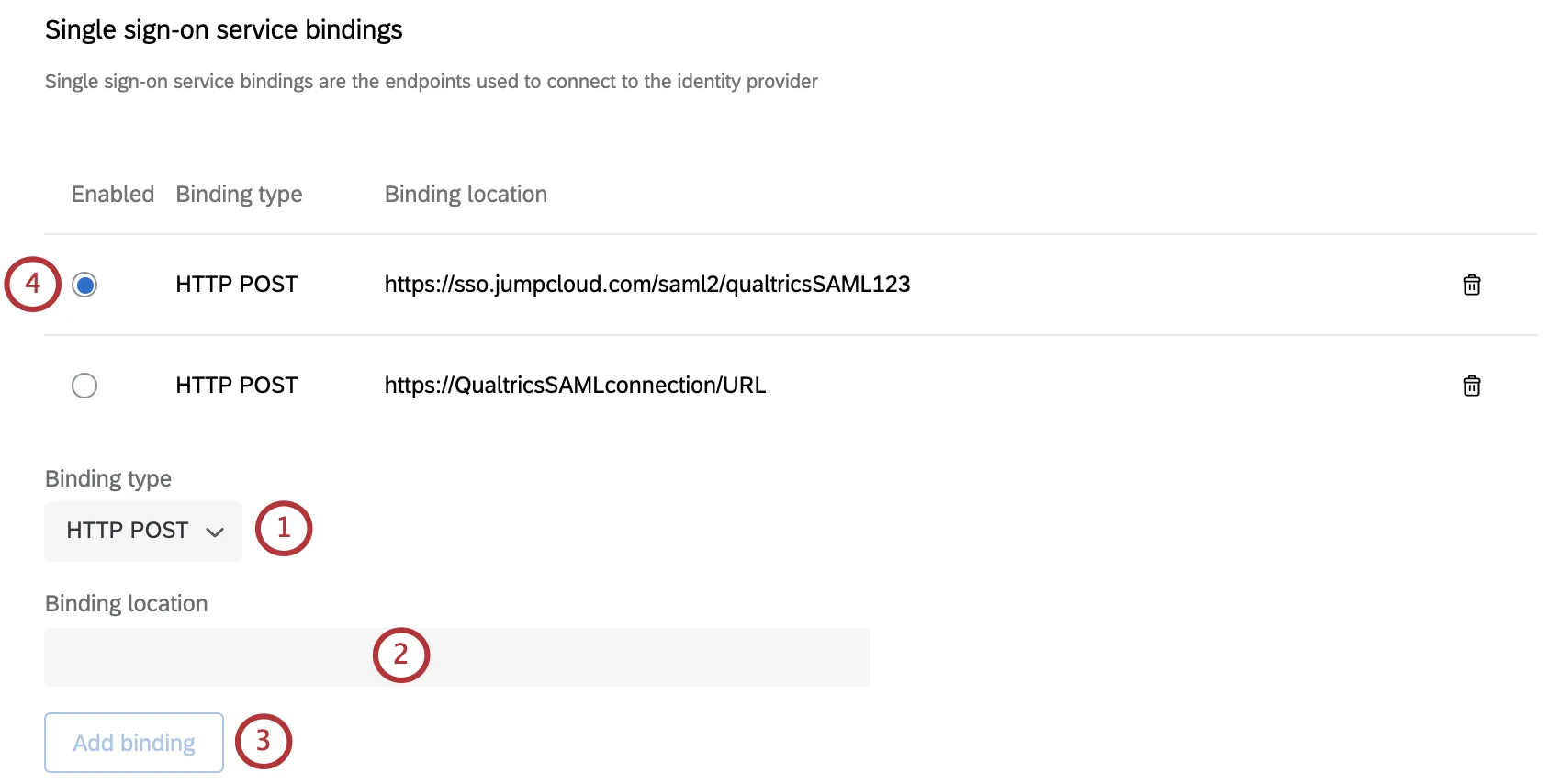

シングルサインオンサービスのバインド

シングルサインオンサービスのバインドは、アイデンティティプロバイダーへの接続に使用されるエンドポイントで、IdPのメタデータ内に記載されています。

手動で新しいバインドを追加するには、

バインドを削除するには、バインドの右側にあるごみ箱アイコンを使用します。

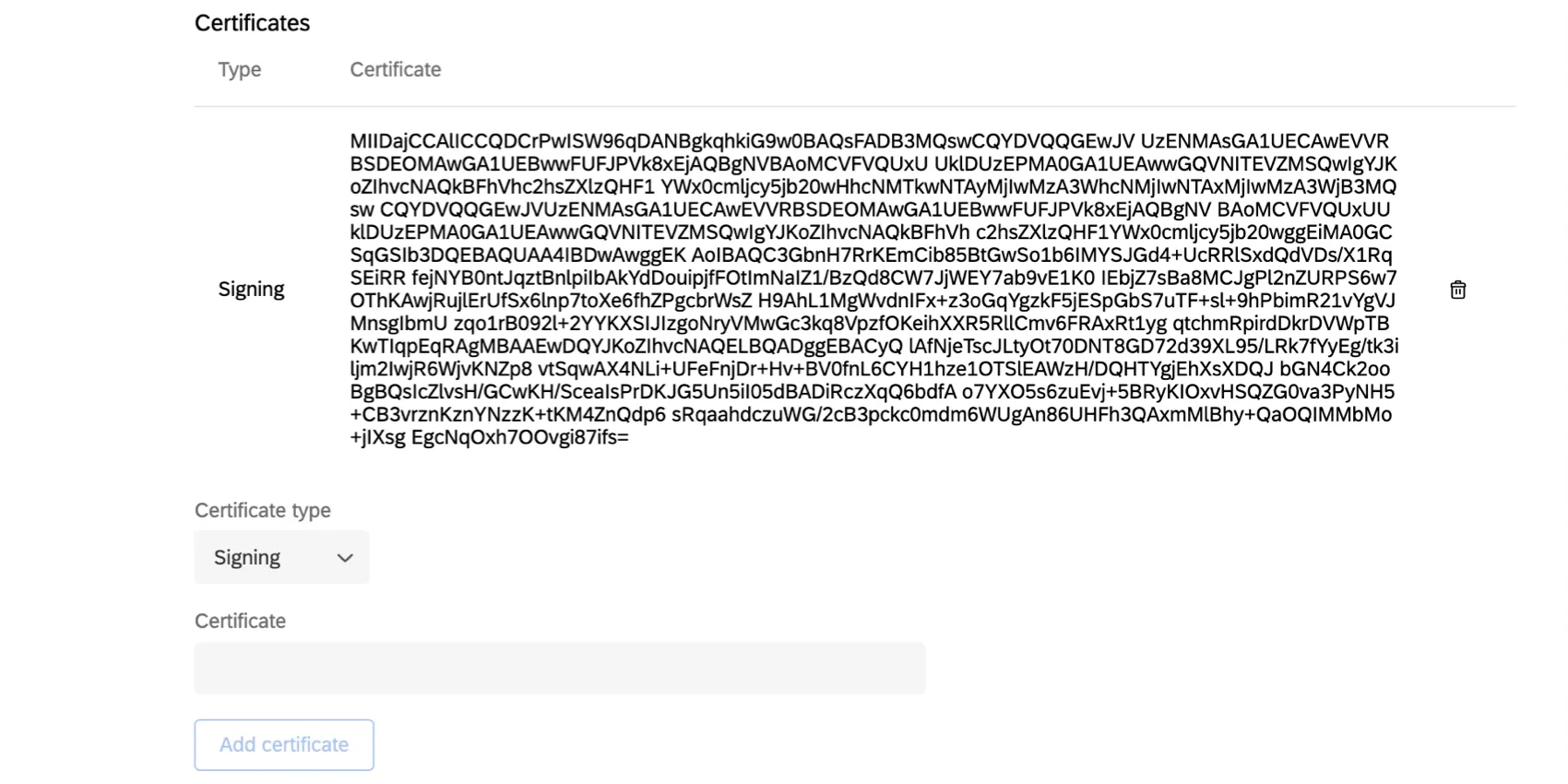

証明書

証明書は、SAML接続を認証するために使用される鍵です。クアルトリクスがSP主導のログインを実装するには、IdPメタデータ内に記載されている署名証明書が必要です。IdP主導のログインのみを使用する場合は、署名証明書は不要です。

警告:SP主導のログインに対応するため署名証明書をアップロードすることを強くお勧めします。IdP主導のログインのみサポートすることにした場合、SSOを介したカスタマーサクセスハブ、Basecamp、モバイルアプリケーションへのログイン時に問題が発生する可能性があります。組み込みのテスト機能も動作しません。

新しい証明書を追加するには、

複数の署名証明書を追加することができます。

証明書を削除するには、証明書の右側にあるごみ箱アイコンを使用します。

警告:証明書は一定期間ごとに期限切れになるため、IT部門と確認し、クアルトリクスログインに利用する証明書を更新する必要があります。IT部門と協力して古い証明書の期限が切れる前に新しい証明書を追加し、接続テストを実施して更新が正常に行われることを確認することができます。

追加オプション(SAML)

以下の設定はすべて任意です。これらを有効または無効にする前に、説明をよく読んでそれぞれの機能をよく確認してください。

- 署名リクエスト:AuthNリクエストのバインドがあり、クアルトリクスがそれに署名する必要がある場合は、この設定を有効にします。リクエストの送信者がクアルトリクスであり、メッセージを傍受した第三者ではないことを保証するために、アイデンティティプロバイダーに送信されるリクエストにクアルトリクスが署名します。

- 認証を強制:有効にすると、アクティブなセッションがあってもユーザーに認証を強制するよう、クアルトリクスがIdPに要求します。これは、IdPがこのような設定をサポートしている場合に限って機能します。

- アサーション再生防止を有効化:有効にすると、クアルトリクスは一度使用されたアサーションを再利用しません。これは、SAMLリプレイ攻撃を防ぐ方法の1つです。このオプションは有効にすることをお勧めします。

サービスプロバイダ設定(SAML)

プロトコル情報をSAMLに設定した場合、[アイデンティティプロバイダ設定]の入力を行う必要があり、サービスプロバイダメタデータをダウンロードをクリックするとクアルトリクスのサービスプロバイダーメタデータをダウンロードできます。これは、初めて接続設定を保存した後にのみ利用できます。

ヒント:アイデンティティプロバイダーがサービスプロバイダー接続情報の事前入力を求める場合は、完全なメタデータファイルをダウンロードする前に、クアルトリクスのエンティティIDとアサーションコンシューマーURLを確認できます。

ヒント:InCommonを使用してメタデータを取得する場合、InCommonメタデータを使用のトグルを有効にしてください。これにより、サービスプロバイダーのエンティティIDとACS URLが、InCommonで使用される値と一致するように変更されます。アイデンティティプロバイダーをすでに設定している場合は、そちらの設定も更新する必要があります。

IdPポータルでサービスプロバイダー(SP)のメタデータを設定する際は、一般的なIDプロバイダーのガイドを参照してください。IdP主導のログインを使用する場合は、IdPの設定に[デフォルトのリレー状態]を適用してください。

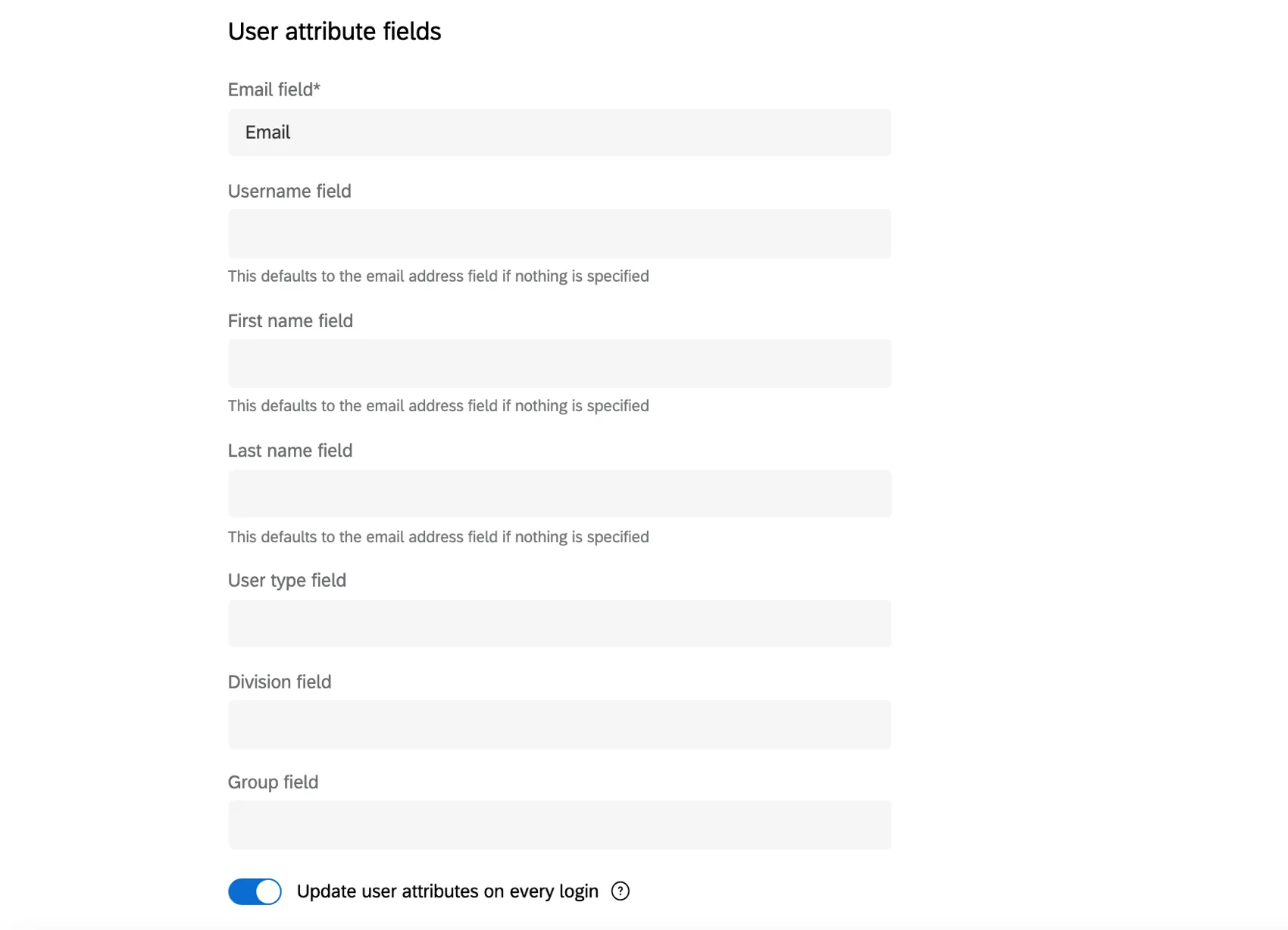

ユーザー属性フィールド(両方)

このセクションでは、SSO交換で送信する属性の名前を入力します。必須フィールドはメールアドレスのみですが、クアルトリクスの完全なユーザープロファイルを構成できるよう、名、姓、ユーザー名フィールドを指定することを強くお勧めします。ユーザータイプ、部署、グループフィールドは、役割マッピングに使用できる任意のフィールドです。

SAMLレスポンスでは、すべての属性名で大文字と小文字が区別されるため、SAMLレスポンスのAttribute Statement(属性記述)セクションに記載されているとおりに正確に入力する必要があります。クアルトリクスでは、SAMLレスポンスの「NameID」フィールドに基づいて認証を行うことはできません。

- メールフィールド:ユーザーのメールアドレスを含むフィールドの名前です。この項目は必須です。

- ユーザー名フィールド:メールアドレスとは別のユーザー名を設定したい場合に、ユーザー名を含むフィールドを指定します。このフィールドはオプションであり、指定しない場合はメールフィールドになります。 注意:ジャストインタイムプロビジョニングを使用しており、ユーザー名フィールドにマッピングされた属性を変更したい場合は、クアルトリクスサポートのSSOチームにご連絡ください。一度設定した後にこの属性を変更すると、SSOログインに影響を与える可能性があります。警告:複数のSSO接続が有効になっている場合、異なるSSOプロバイダー間でユーザー名が重複する可能性があります。このような場合、クアルトリクスはこれらを同一ユーザーとみなし、該当するユーザ名にマッピングされたアカウントにアクセスを許可します。この状況を避けるため、すべてのSSOプロバイダーにおいて一意で変更されないフィールドを使用してください。ヒント:ベストプラクティスは、一意の変更されないフィールドをユーザー名に使用することです。たとえば、メールアドレス、または従業員IDといった一意の識別子が挙げられます。

- 名フィールド:ユーザーの名。何も入力されていない場合は、デフォルトでメールアドレスになります。

- 姓フィールド:ユーザーの姓。何も入力されていない場合は、デフォルトでメールアドレスになります。

- ユーザータイプフィールド:ユーザーがクアルトリクスに初めてログインした際、即座に特定のユーザータイプに割り当てることができます。詳細については、「ユーザー権限の割り当て」を参照してください。 ヒント:何も指定しない場合、すべてのユーザーはブランドのデフォルトユーザータイプに設定されます。

- 部署フィールド:ユーザーがクアルトリクスに初めてログインした際、即座に特定の部署に割り当てることができます。詳細については、「ユーザー権限の割り当て」を参照してください。

- グループフィールド:ユーザーがクアルトリクスに初めてログインした際、即座に特定のグループに割り当てることが可能です。このフィールドが空の場合、ユーザーはグループに割り当てられません。詳細については、「ユーザー権限の割り当て」を参照してください。

- ユーザーがログインするごとに毎回ユーザー属性を更新したい場合は、ログインのたびにユーザー属性を更新トグルを有効にしてください。クアルトリクスは、ログイン時にアイデンティティプロバイダーから提供された値でユーザー属性を更新します。

これらの属性名を入力した後、次の「マッピングオプション」セクションで残りのマッピングを設定できます。

ヒント:属性名はURLのような形式の場合もあります。これはADFSやAzure IdPでよく見られ、次のような形式です:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressSAMLレスポンスを参照して属性がどのように記載されているかを確認してください。

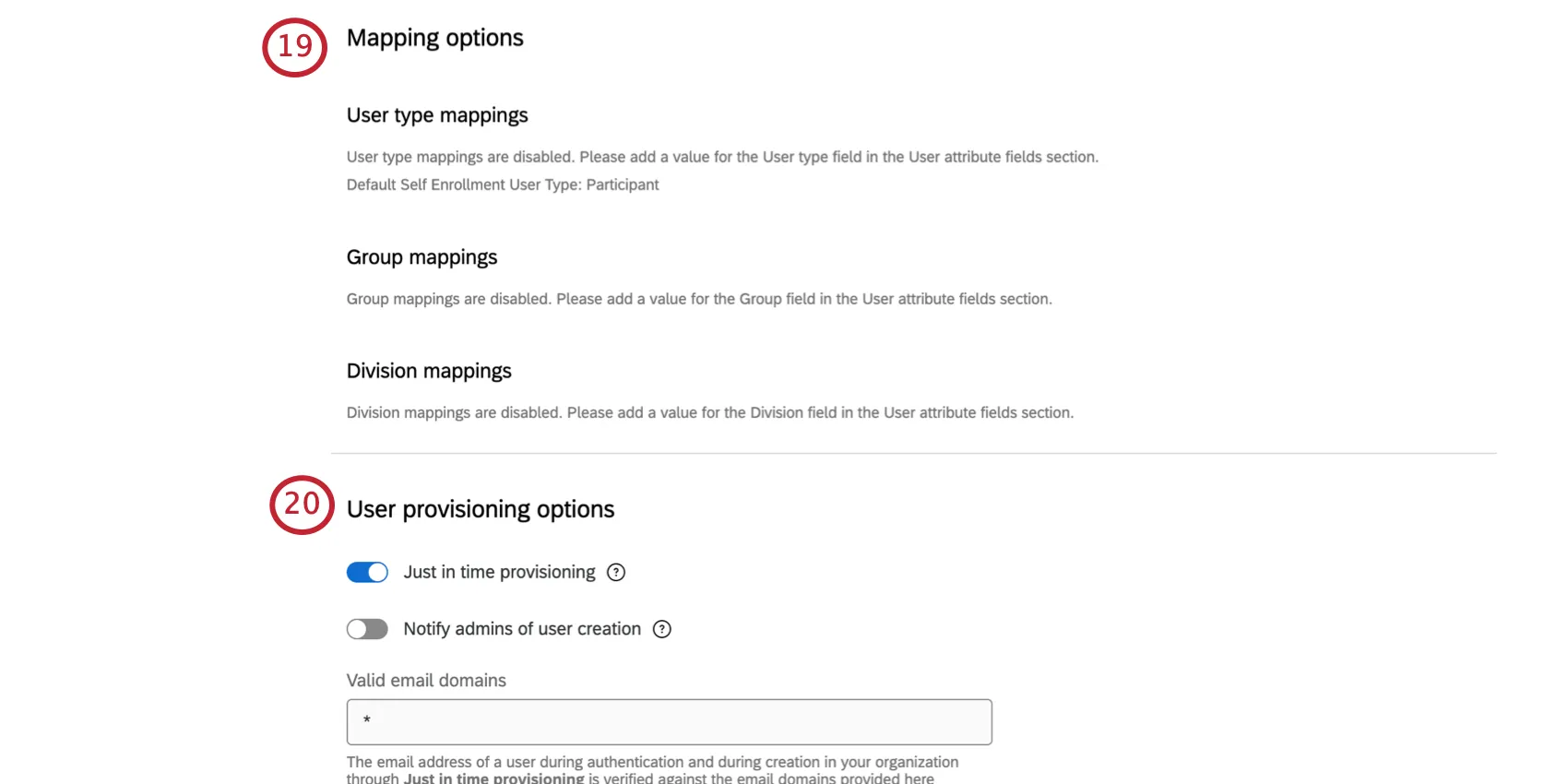

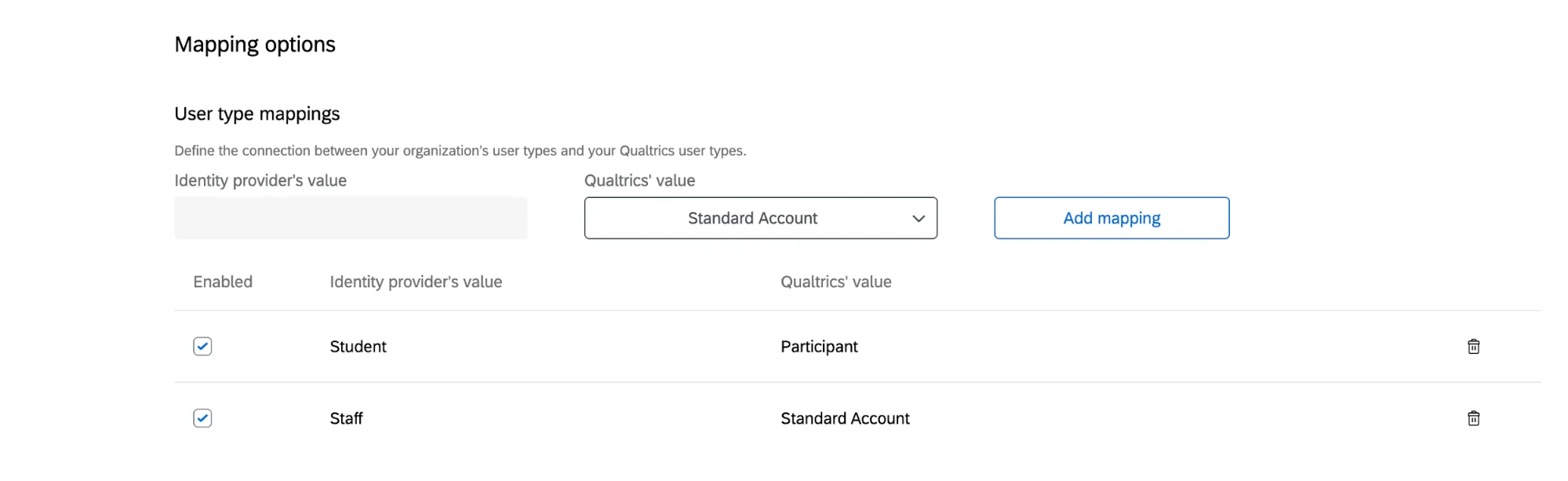

マッピングオプション(両方)

ユーザータイプ、グループ、部署を設定した場合、属性値をクアルトリクスの既存のフィールドにマッピングする必要があります。どの値がクアルトリクスのどのユーザータイプ、グループ、または部署に対応するかを指定します。

ヒント:詳細については、SSOドキュメントの「ユーザー権限の割り当て」を参照してください。

アイデンティティプロバイダーの値の下に、アイデンティティプロバイダーで設定されている値を入力します。クアルトリクスの値の下に、対応するタイプ、グループ、または部署を選択します。次に、マッピングを追加をクリックします。これらの手順は、アイデンティティプロバイダーが定義したすべての値に対して行う必要があります。

例:利用しているIdPには、「役割」という属性があり、これはそのユーザーが大学のスタッフか学生かを識別するものです。「役割」が「学生」という値を渡す場合、クアルトリクスのユーザータイプは参加者に設定する必要があります。「役割」が「スタッフ」という値を渡す場合、クアルトリクスのユーザータイプは標準アカウントに設定する必要があります。

ユーザータイプの検証を有効にすると、プラットフォームへのアクセスをマッピングされたユーザータイプのみに制限することができます。つまり、ユーザーがSSOを介してクアルトリクスにログインするには、ユーザーのユーザータイプが、作成したマッピングのいずれかに一致しなければなりません。これは、アイデンティプロバイダー内のユーザータイプフィールドの値が変更された場合に便利で、管理者がユーザー権限を迅速に変更できるようになります。

ユーザー属性フィールドでグループや部署を定義した場合、グループや部署に対しても同様のマッピングが可能です。

ヒント:詳細については、SSOドキュメントの「ユーザーアクセスの制限」を参照してください。

ユーザータイプ、部署、またはグループをマッピングしない場合、すべてのユーザーが、[管理]タブのユーザータイプで選択したデフォルトの自己登録ユーザータイプに割り当てられます。

ユーザープロビジョニングオプション(両方)

- ジャストインタイムプロビジョニング:承認済みのメールドメインでSSOを介して正常にログインしたユーザーがクアルトリクスに存在しない場合、新しいユーザーを作成します。

- ユーザー作成を管理者に通知:クアルトリクスブランドでユーザーが作成されたときに、特定の管理者に通知します。この通知の受信者は、自己登録のメール通知で指定できます。

- 有効なメールドメイン:お持ちのライセンス下でクアルトリクスアカウントの登録に使用できるメールドメインを入力します。デフォルトはアスタリスク(*)で、これはすべてのドメインを登録に使用できることを示します。複数のドメインはコンマで区切ります。 ヒント:このリストは、製品におけるSSO登録とその後の認証に影響します。

ユーザー移行オプション(両方)

新しいSSO接続のテストと有効化が完了したら、ライセンス上の既存のユーザーのユーザー名を更新する必要があるかもしれません。ユーザーがSSOでログインすると、クアルトリクスは、ユーザー名フィールドに指定した属性を使用して既存のアカウントがあるかを確認します。SSOログインと適切な既存ユーザーアカウントが一致するようにするには、[管理]タブに記載されているユーザーのユーザー名が次の形式となっている必要があります。

ユーザー名フィールド属性の値#ブランドID 例:クアルトリクスライセンスのブランドIDは「testbrand」、指定したユーザー名フィールドは「従業員ID」です。「従業員ID」が「123456」の場合、クアルトリクスでのユーザー名は「123456#testbrand」である必要があります。

ヒント:SAMLアサーションに#ブランドIDを含める必要はありません。これは、クアルトリクスアプリケーション内でのみ表示されます。

ユーザー名をこの形式に更新するには、以下の5つの方法があります:

方法1:既存のユーザー名に#ブランドIDを追加する

既存ユーザーのユーザー名に#ブランドIDを追加するだけでよい場合は、ログイン時に既存のユーザー名を変更オプションを有効にします。ユーザーが初めてSSOでログインすると、#ブランドIDがユーザー名の末尾に自動で追加されます。

ヒント:このオプションを有効にすることを強くお勧めします。

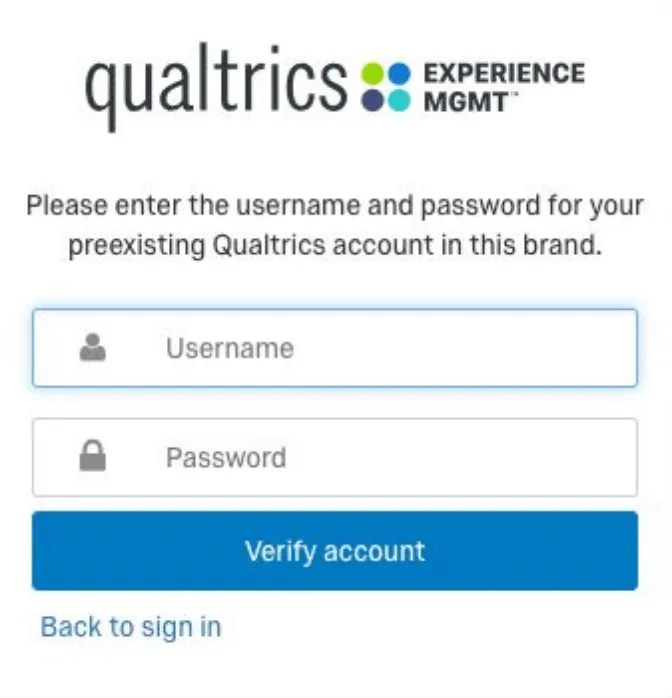

方法2:ジャストインタイムプロビジョニング

[ユーザープロビジョニングオプション]で[ジャストインタイムプロビジョニング]を有効にしている場合は、ログイン時に既存のユーザーに結合を選択できます。以下の条件が満たされると、ユーザーに下の画面が表示されます:

- ブランド内に、ユーザーのSSOユーザー名と一致するユーザー名を持つアカウントが存在しない。

- ブランドでSSOが有効になった後、そのユーザーが初めてログインした。

警告: この方法はユーザーの入力を必要とするため、ユーザーエラーが発生する可能性があります。

方法3:ユーザー数が少ない場合

既存のユーザー数が少ない場合、管理ページで手動でユーザー名を更新できます。

方法4:ユーザー数が多い場合

既存のユーザー数が多い場合、ライセンスでAPIが有効であれば、クアルトリクスの公開APIを使用してユーザー名を更新できます。

方法5:Employee Experienceライセンス

Employee Experienceプラットフォームを使用している場合、ファイルアップロード機能でユーザー名を更新することができます。

警告:既存のユーザーのユーザー名を更新しないと、重複したアカウントが作成されたり、ユーザーがプラットフォームにアクセスできなくなったりする可能性があります。

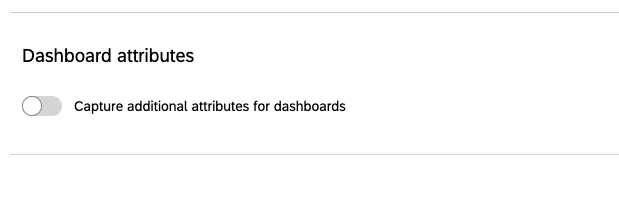

ダッシュボードの属性(両方)

ライセンスにCXダッシュボードやEmployee Experienceのいずれかの製品が含まれている場合は、[ユーザー属性]セクションで定義した以外の属性を追加で渡すことができます。CXダッシュボードでは、これらの追加属性を使用して、SSO認証時にユーザーに役割を自動的に割り当てることができます。Employee Experience製品では、一意のIDという属性1つのみ追加で取得できます。このフィールドはすべての参加者に必須であり、SSO認証またはファイルアップロード機能を通じて割り当てることができます。

属性を追加するには、ダッシュボードの追加属性の取得を有効にします。

このオプションを有効にした後、SAMLレスポンスのAttribute Statement(属性記述)セクションに記載されているとおりの属性名を入力します。

注意:各ダッシュボードの属性は1000文字を超えることはできません。複数値の属性は、「::」が区切り文字の単一の文字列として渡されます。この区切り文字も文字数に含まれ、制限文字数にカウントされます。

変更の適用と元に戻す方法(両方)

変更を保存するには、適用をクリックします。

ヒント:入力したフィールドにエラーがある場合、ボタンが灰色に表示される場合があります。変更を適用するには、まずそのエラーを解決する必要があります。

画面で行われた変更を適用せずに最後に保存されたバージョンに戻したい場合は、元に戻すをクリックします。

素晴らしい! フィードバックありがとうございます!

フィードバックありがとうございます!

![[組織の設定]の[認証]セクションで[接続を追加]をクリック](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/add-sso-connection_4.png.webp?itok=xdT1C5Ed)

![最初のドロップダウンが[OAuth 2.0]、2つ目のドロップダウンが[Google]に指定された[プロトコル情報]セクション](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/google_4.png.webp?itok=kc_90ii8)

![最下部のオプションと右下の[適用]ボタン](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/oauth-5_4.png.webp?itok=J6kF8bAR)

![[SAML]が指定された[プロトコル情報]のドロップダウン](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/saml_4.png.webp?itok=23uSIXsk)

![[エンティティID]のフィールド](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/saml-7_4.png.webp?itok=yl9W67lB)

![追加オプション、[署名リクエスト]、[認証を強制]、[アサーション再生防止を有効化]を切り替えるトグル](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/saml-10_4.png.webp?itok=obG0Eu0w)

![[サービスプロバイダ設定]の画像](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/service-provider-settings_4.png.webp?itok=Ssrj20RE)

![[ログイン時に既存のユーザーに結合]と[ログイン時に既存のユーザー名を変更]を含むユーザー移行オプション](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/saml-14_4.png.webp?itok=lmJEULMy)

![ページに「初めてログインいただいたようです。このブランドの既存のクアルトリクスアカウントをお持ちですか?」、次に[はい][いいえ]のボタンが表示されている](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/saml-15_4.png.webp?itok=HnW0pUzq)

![ダッシュボードの属性設定 - 名前を入力し、[属性を追加]ボタンをクリックして、リストに追加します。一意のIDを入力するためのフィールドがあります](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/saml-18_4.png.webp?itok=-CkPMARl)

![ページの右下の白[元に戻す]ボタンと青の[適用]ボタン](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/apply-sso-changes_4.png.webp?itok=8SOnsro9)