組織のSSO設定

このページの内容

組織のSSO設定について

ブランド管理者は、SAMLおよびOAuth 2.0のシングルサインオン(SSO)接続を作成し、管理することができます。新しい接続の追加、既存の接続の証明書の更新、ジャストインタイムプロビジョニング設定の変更などが可能になります。これらの接続を使用することで、組織に所属するユーザーがクアルトリクスのアカウントにログインする方法や、利用可能なアンケートの認証オプションを管理できます。始めるには、以下の手順に従います。

ヒント:SAMLまたはOAuth 2.0 SSOを初めて設定する際は、ご自身でセルフサービスポータルを利用して実装することも、経験豊富なコンサルタントによる支援を契約することも可能です。実装コンサルタントのサポートを希望する場合は、営業担当までお問い合わせください。

ヒント:この場合はクアルトリクスがSP(サービスプロバイダー)として機能します。しかしIdP(アイデンティティプロバイダー)の設定はご自身のITチームと連携して行う必要があります。

接続の追加

すべての手順と設定の詳細については、組織のSSO接続の追加を参照してください。

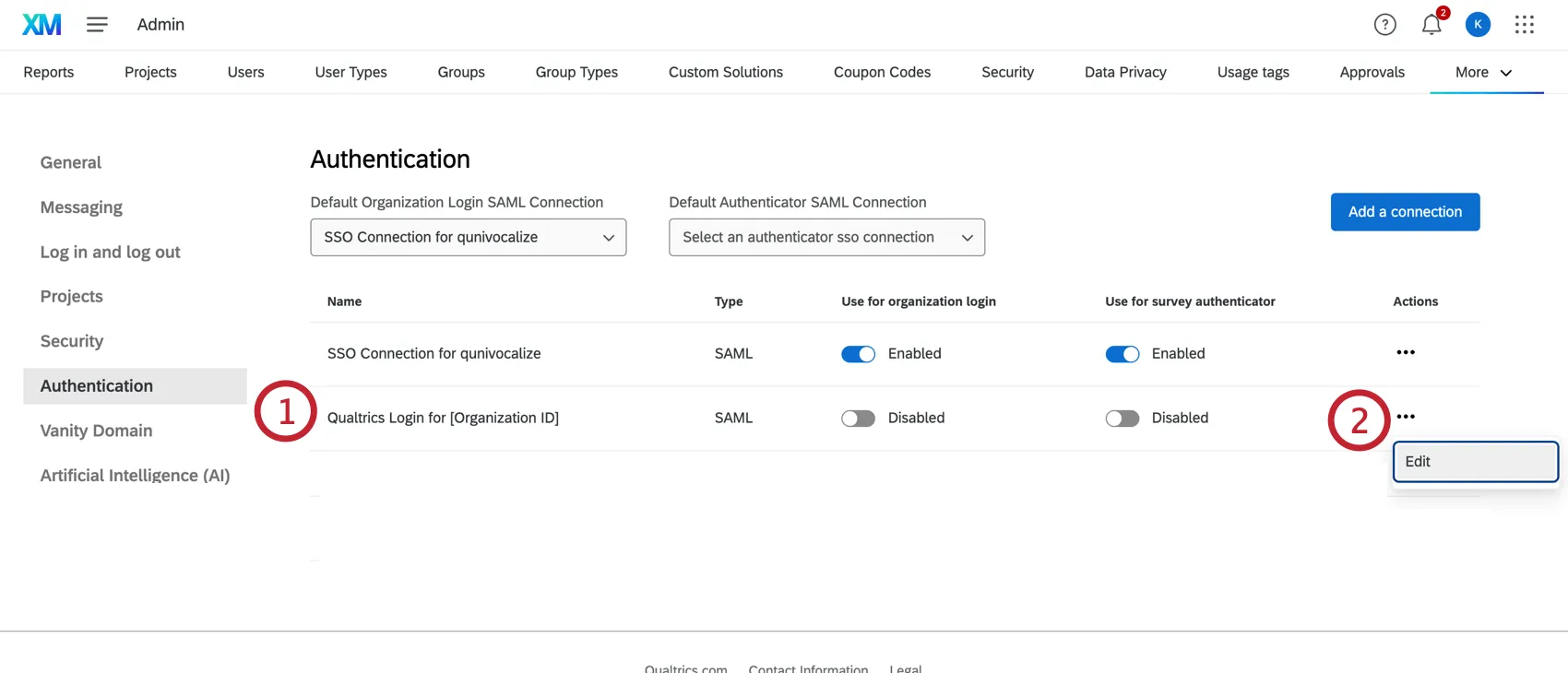

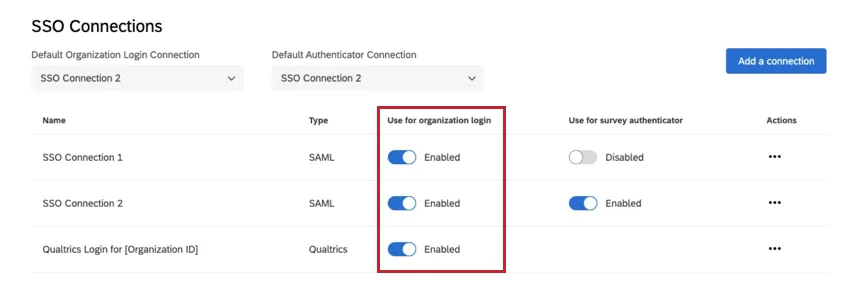

組織ログイン用のSSO接続の管理

このセクションでは、組織のユーザーログインを制御するために、SSO接続を有効または無効にする方法について説明します。

[Your Organization ID]のクアルトリクスログインという項目の接続が表示されます。この接続を無効にすると、すべてのユーザーはSSO経由でログインする必要があり、クアルトリクスのユーザー名とパスワードでログインするオプションは利用できなくなります。

ヒント:組織のSSO認証情報を持たない外部コンサルタントと作業する際は、多くの場合このオプションを有効にする必要があります。

警告:接続を無効にすると、全ユーザーベースのログインが無効になります。SSO接続が無効になると、ユーザーは別のクアルトリクスのユーザー名とパスワードを使ってログインする必要があります。接続を無効または有効にする際には、ユーザーベースへの影響を考慮してください。

最初に新しく接続を追加すると、[組織のログインに使用]欄はデフォルトで無効になっています。SSO接続を組織ログイン用に有効にすると、そのライセンスに属するすべてのユーザーがSSOログインを使用できるようになります。

警告:接続を有効にする前に、必ず接続の実装を完了しログインのテストが正常に行われていることを確認してください。

ヒント:一度に最大20件の接続を追加し、有効にできます。

接続を有効化/無効化を完了すると、組織のURL(https://OrganizationID.qualtrics.com)は、次のいずれかになります:

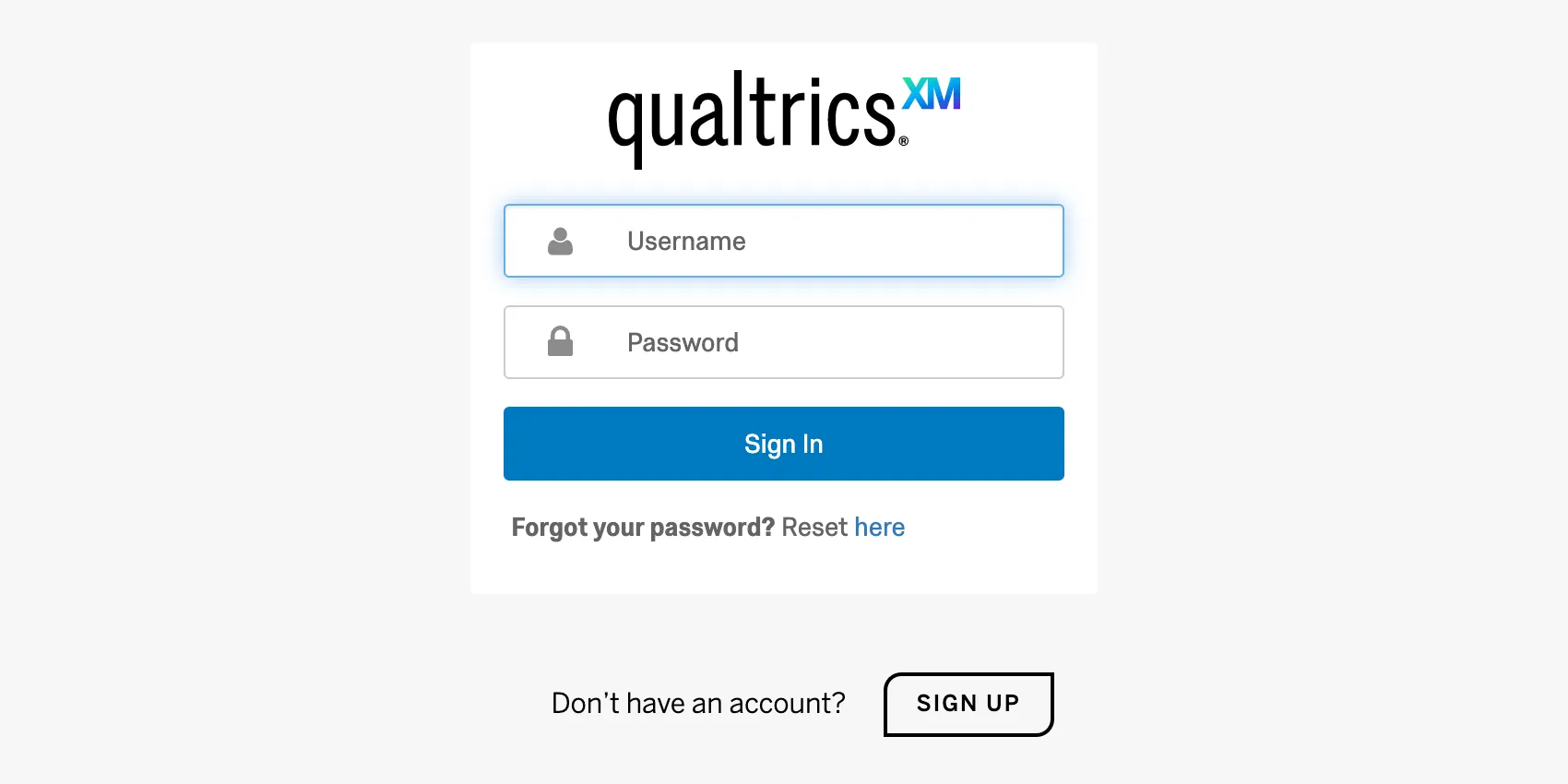

クアルトリクスログインのみが有効になっている場合

有効化されている組織ログインの接続が[[自分らしくいられること]のクアルトリクスログイン]のみの場合、組織URL(https://OrganizationID.qualtrics.com)はクアルトリクスの標準ログイン画面にリダイレクトされ、すべてのユーザーはクアルトリクスのユーザー名とパスワードで認証を行うことになります。

SSO接続が1つしか有効でない場合

「[自分らしくいられること]のクアルトリクスログイン」の接続が無効で、かつ組織のログイン用にSSO接続1つのみが有効になっている場合、ユーザーが組織のURLにアクセスすると、自動的にSSO認証フローへリダイレクトされます。すべてのユーザーはSSO経由でログインする必要があります。

ヒント:アクティブなSSOセッションがない場合、SSOログインページが表示されます。現在すでにSSOで認証済みの場合、自動的にプラットフォームにログインされることがあります。

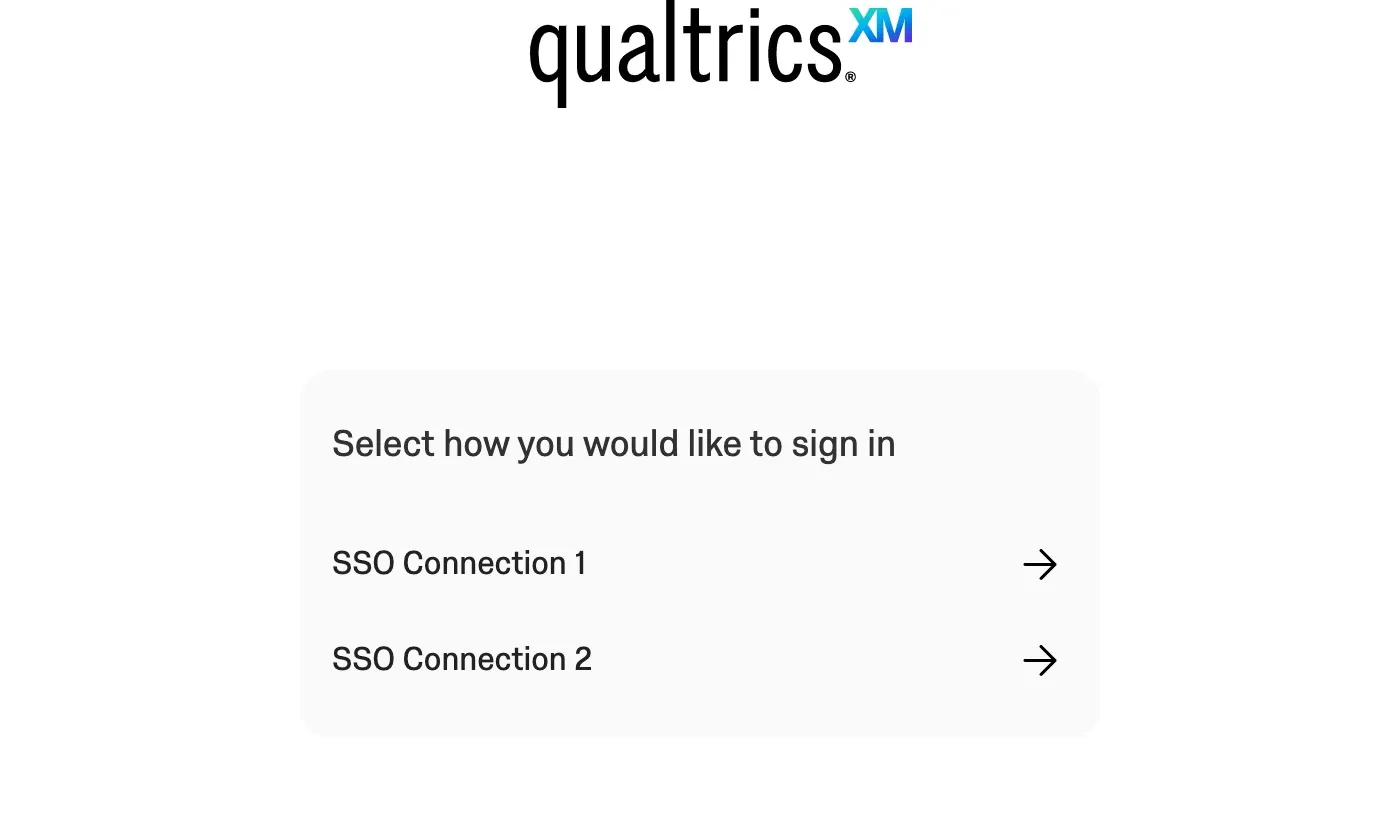

複数のSSO接続が有効になっている場合

[[Your Organization ID]のクアルトリクスログイン]接続が無効になっていて、組織ログイン用に複数のSSO接続が有効化されている場合、自分の組織URLにアクセスすると、有効なすべてのSSO接続の一覧が表示されます。ユーザーは、どのSSO接続で認証するかを選択する必要があります。

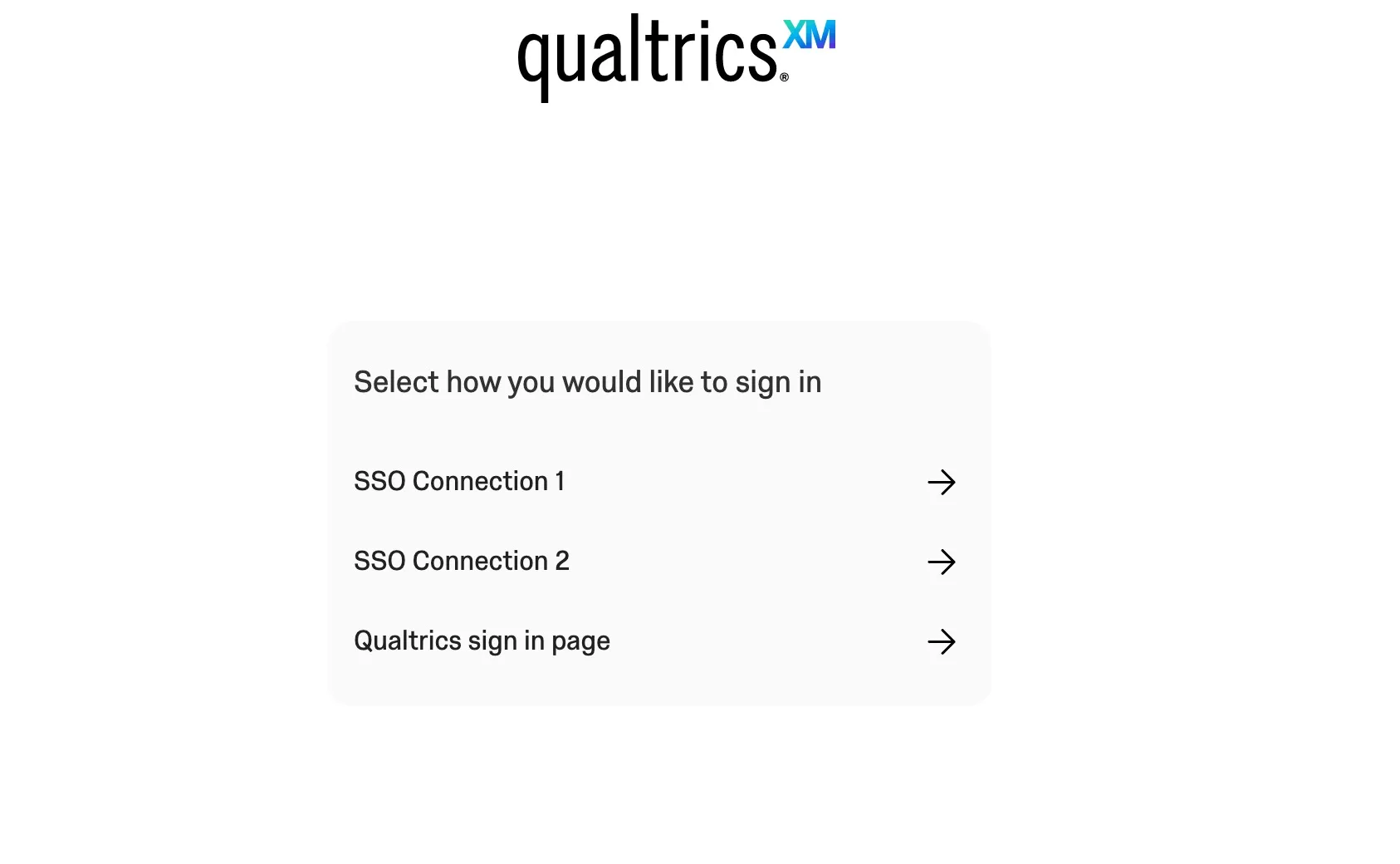

SSO接続が有効で、クアルトリクスログインが有効になっている場合

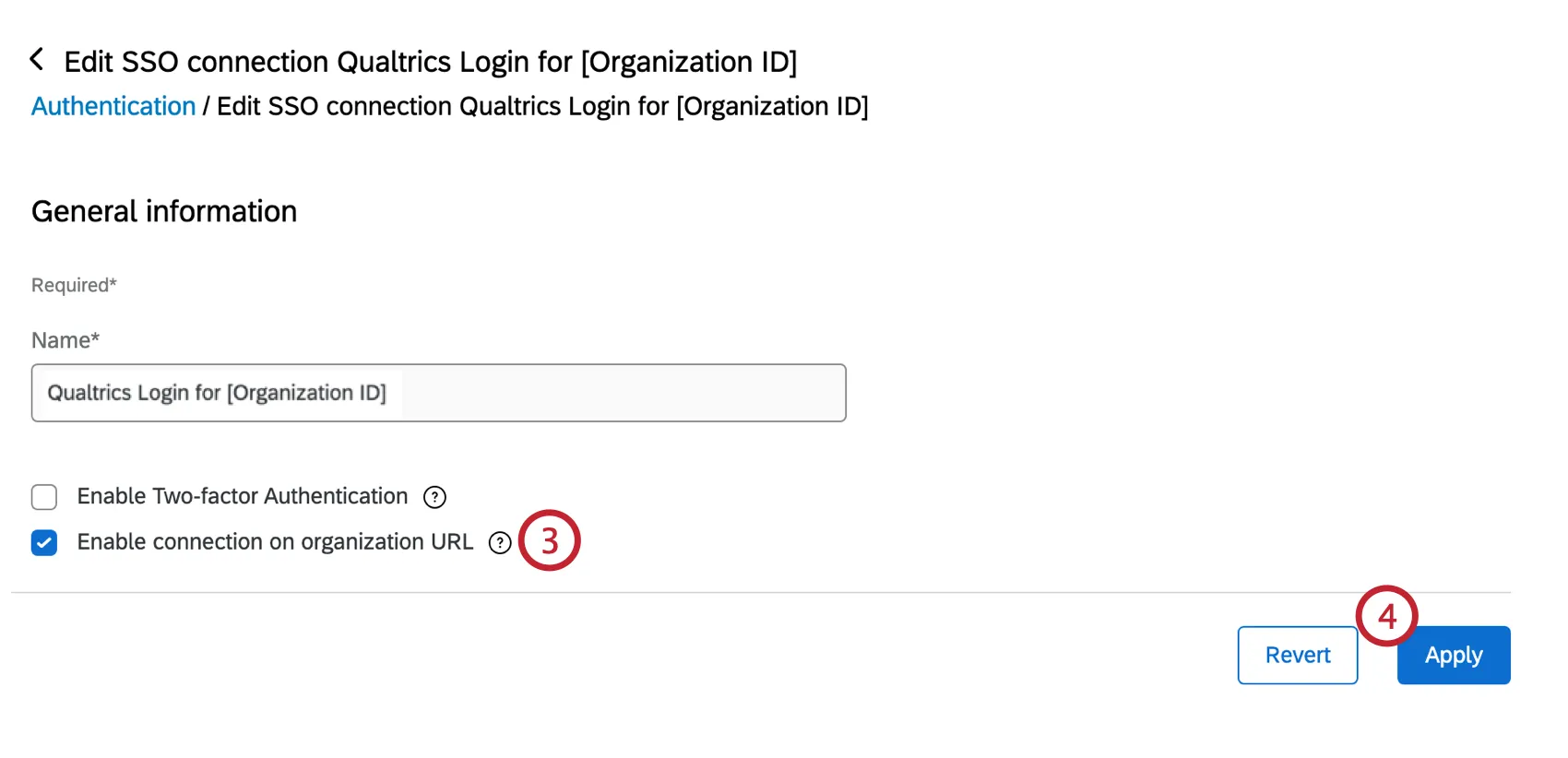

[[Your Organization ID]のクアルトリクスログイン]接続が有効かつ組織ログインに複数のSSO接続が有効になっている場合、全オプションが表示されるランディングページにリダイレクトできます。このオプションを有効にすると、組織URLにアクセスした際に、有効になっているすべてのSSO接続と、クアルトリクスログインオプションを確認できます。ユーザーは希望する認証方法を選択する必要があります。

このランディングページを有効にするには、以下の手順に従います。

このオプションを選択しない場合、組織URLがSSO認証フローにリダイレクトされます。SSOなしでログインしたいユーザーは、以下のリンクのいずれかを使用できます。

- FedRAMPユーザー:https://gov1.qualtrics.com

- その他のユーザー:https://qualtrics.com/login

ヒント:組織にバニティURLが設定されている場合、そのバニティURLがブランドURLの代わりに使用されます。

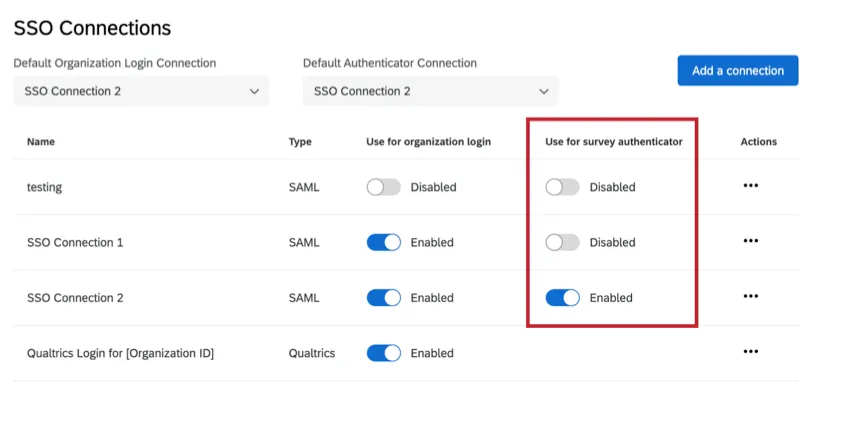

アンケート調査の認証のためのSSO接続の管理

最初に新しく接続を追加すると、アンケートの認証機能に使用欄はデフォルトで無効になっています。アンケートの認証機能に対してSSO接続を有効にすると、そのSSOログインがアンケートの認証機能の選択可能なオプションとして利用できるようになります。

ヒント:アンケート認証に接続を追加、および有効化できるのは、一度につき最大20件までです。

警告:接続を有効にする前に、接続が完全に実装され、ログインテストを完了していることを確認してください。

警告:現在SSO接続を利用しているプロジェクトがある状態でアンケート認証用のSSO接続を無効化すると、アンケート回答者はエラーページにリダイレクトされます。

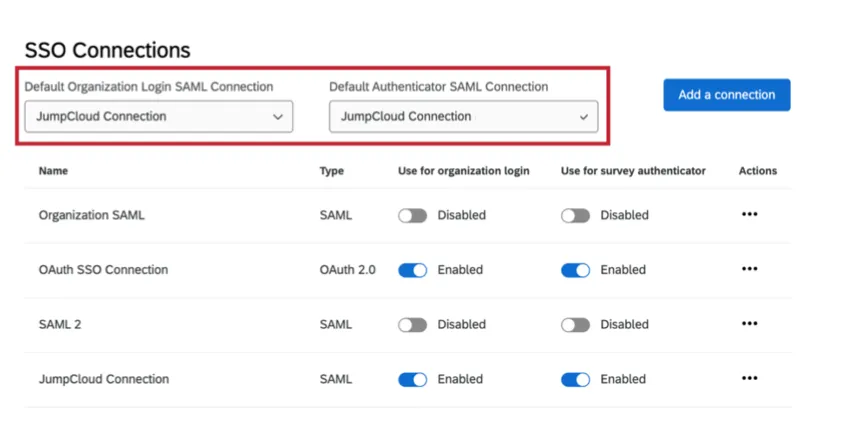

デフォルトのSAML SSO接続

特定のSAML接続が指定されていないリクエストをクアルトリクスが受信した場合は、デフォルトのSAML接続が使用されます。これは、IdPから開始されたログインリクエストにおいて特に重要です。

- デフォルト組織ログインSAML接続:IDプロバイダーからのSAMLレスポンスが新しいリレーステート形式ではなく旧形式を使用している場合、IdP主導のSAMLフローにおいて、デフォルトの組織ログイン接続が使用されます。

- 認証機能のデフォルトSAML接続:2021年12月1日以前にSSO認証で設定されたアンケートをサポートするには、このデフォルトが必要です。このアップデート以前に作成されたアンケート調査は、認証機能のデフォルト接続に関連付けられます。

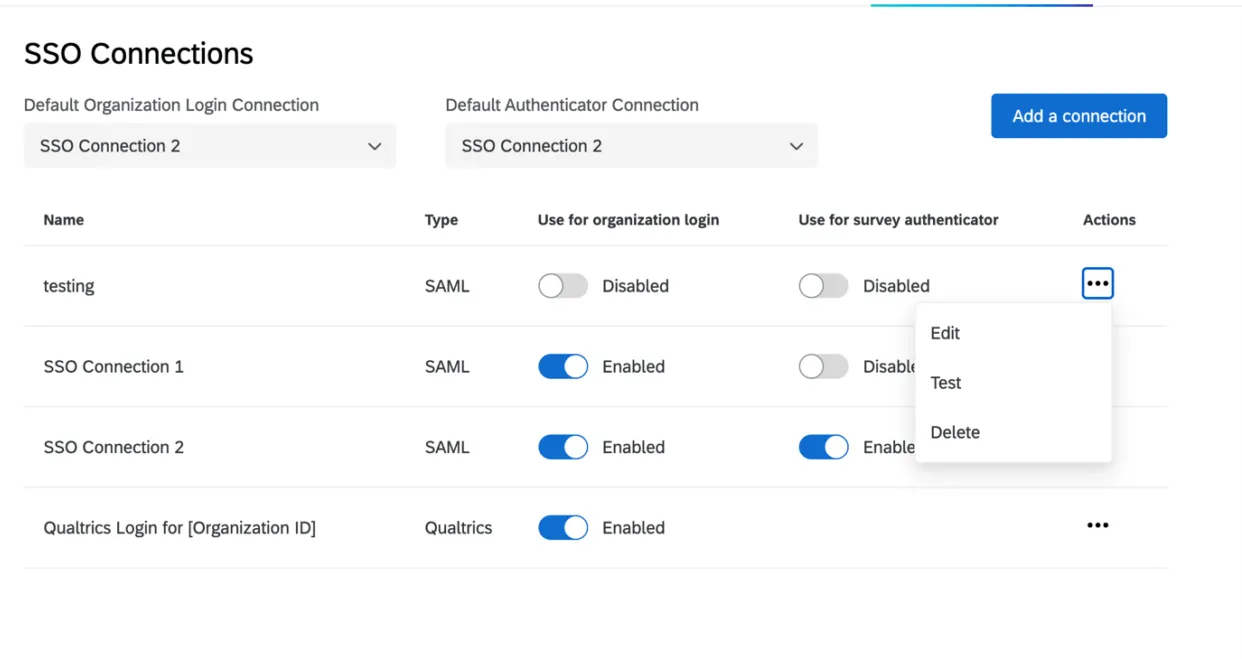

既存の接続の管理

[組織の設定]タブの[SSO]セクションには、ライセンス内に構成された接続の概要が表示されます。新しい接続を追加、接続の削除または無効化、既存の接続の編集、セットアップ中の接続テストが可能です。

接続の有効化/無効化

組織のログインに使用欄で、接続の無効と有効を切り替えることができます。関連する詳細や警告については、組織ログイン用のSSO接続の管理を参照してください。

アンケートの認証機能に使用の欄で、接続を無効と有効に切り替えることができます。関連する詳細や警告については、アンケート認証のためのSSO接続の管理を参照してください。

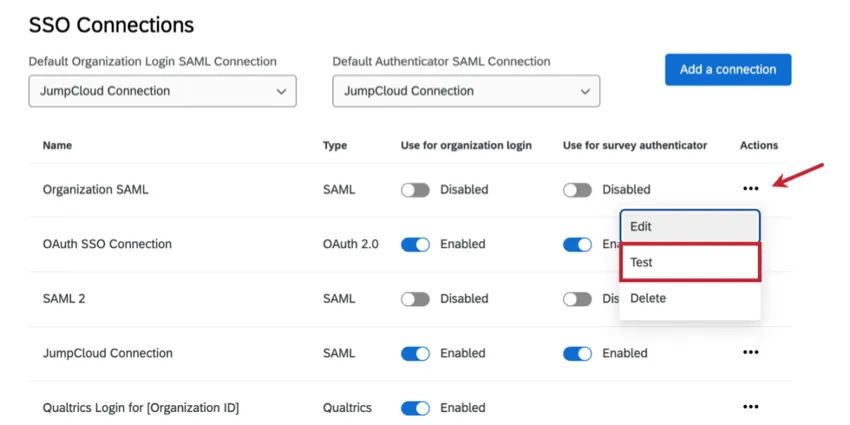

接続の編集、テスト、削除

アクション欄にある3つの点をクリックすると、接続の削除、編集、テストのオプションが表示されます。

- 編集:接続の設定を変更します。このオプションは、証明書の更新の際に特に便利です。 注意:有効な接続を編集する際は、ユーザーベースのログインに影響を与える可能性のあるフィールドは特に注意して編集してください。

- テスト: 接続をテストし、意図したとおりに動作することを確認します。詳しくはリンク先をご覧ください。

- 削除:削除をクリックすると、その接続は完全に削除されます。このボタンをクリックすると、警告メッセージを表示するモーダルが開きます。アクションを確定するには、このモーダルで削除をクリックする必要があります。 警告:接続を削除する際は、ユーザーベースに影響が出る場合がありますのでご注意ください。接続が削除されると、元に戻すことはできません。ヒント:ステータスが無効に切り替わるまで、接続を削除することはできません。ユーザーに影響がないことを確認するまでは接続を削除しないでください。

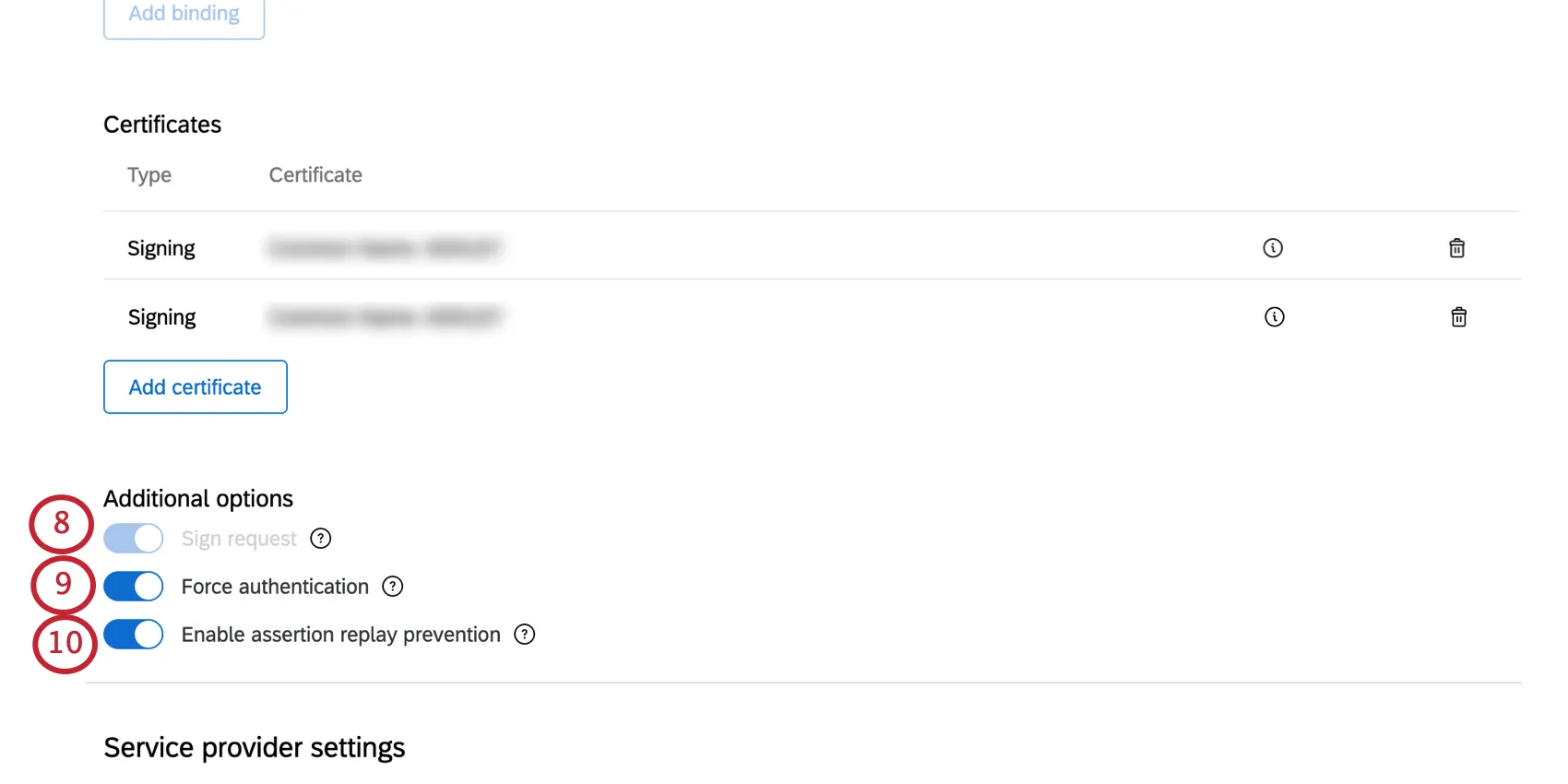

IdP証明書の更新

証明書は一定期間ごとに期限切れになるため、クアルトリクスログイン用の証明書が最新かどうかをIT部門に確認する必要があります。古い証明書の期限が切れる前に、ITチームと協力して新しい証明書を追加し、更新が正常に行われたことを確認するために接続テストを実施します。

ヒント:暗号化証明書をお持ちの場合は、署名証明書も持っていたとしても、以下の[証明書]セクションに記載された手順には従わないでください。代わりに、新しいIdPメタデータの完全コピーをアップロードし、バインドを再び選択します。

署名証明書のみをお持ちの場合は、以下の手順に従ってください:

接続のテスト

SSO接続を設定した後は、意図したとおりに動作しているかどうかをテストすることができます。接続のテストをクリックして開始します。

ブラウザで新しいタブが開き、認証を行うためにIdPにリダイレクトされます。ログインが成功すると、SSOを交換してIdPから取得した属性とその値が表示されるページへリダイレクトされます。

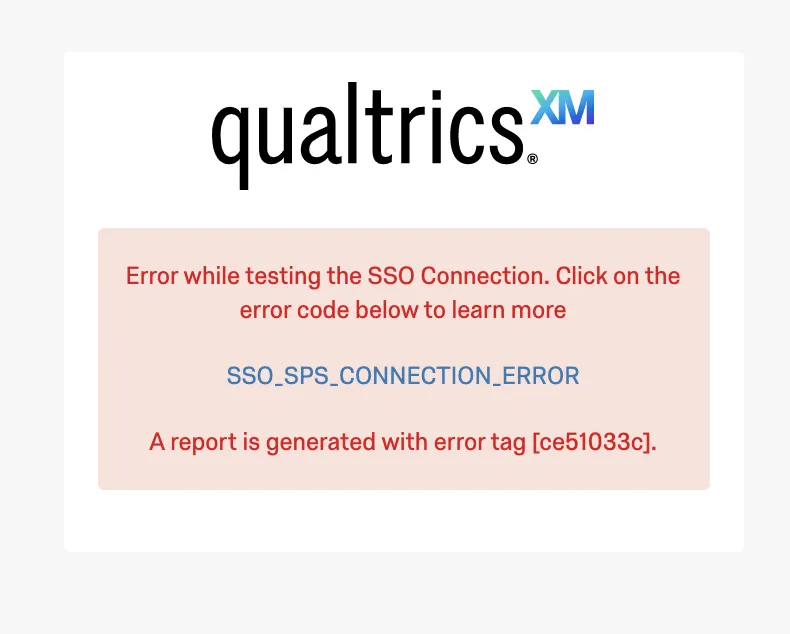

ログインに失敗するとエラーメッセージが表示されます。 基本的な手順については、トラブルシューティングセクションをご覧ください。

ヒント:有効な接続と無効な接続の両方をテストすることができます。有効化する前に、すべての接続をテストすることをお勧めします。

トラブルシューティング

接続テスト中にエラーメッセージが表示された場合は、コードをクリックするか、以下のリストを参照して、そのエラーの詳細および考えられる原因を確認します。

問題が解決できない場合は、カスタマーサクセスハブにログインしてサポートを依頼してください。SSOチームによる対応にはエラーコードが必要です。

一般的なSSOエラーコード

- SSO_UNKNOWN_ERROR:不明なエラーが発生しました。再度ログインを試みるか、サポートに連絡して生成されたエラーコードをお知らせください。

- SSO_SPS_CONNECTION_ERROR:エラーが発生しました。Cookieやキャッシュをクリアして、再度ログインしてください。

SAMLエラー

- SSO_MISSING_USERNAME:サーバーからのSSOレスポンスに、ユーザー名またはメール属性値が見つかりませんでした。この属性は必須のため、SAMLレスポンスの[属性記述]セクションに、SSO接続設定の[ユーザー名]フィールドに一致する属性が含まれていることを確認してください。 ヒント:たとえば、ログインを試みたユーザーのメールアドレスが、ユーザープロビジョニングオプションで設定された有効なメールドメインと一致していない場合にこの問題が発生することがあります。

- SSO_SAML_MISSING_SSO_BINDING:SAML設定にシングルサインオンのバインディングURLが見つかりませんでした。この値はSP発信型ログインに必須のため、SSO接続設定を確認してから再試行してください。

- SSO_SAML_INVALID_DECRYPTION_CERT:SAMLレスポンスの復号中にエラーが発生しました。アイデンティティプロバイダーの暗号化証明書が、SSO接続用に生成されたサービスプロバイダーのメタデータファイルの暗号化証明書と一致しているかどうかを確認してください。

- SSO_SAML_INVALID_AUDIENCE_RESTRICTION:SAMLレスポンスのオーディエンス制限でエラーが発生しました。正しい値がアイデンティティプロバイダーに設定されているか確認してください。これは、SSO接続用に生成されたサービスプロバイダーのメタデータファイルに記載されているアサーションコンシューマサービスのロケーションと一致する必要があります。

- SSO_SAML_INVALID_RECIPIENT:SAMLレスポンスの受信者URLにエラーが発生しました。正しい値がアイデンティティプロバイダーに設定されているか確認してください。これは、SSO接続用に生成されたサービスプロバイダーのメタデータファイルに記載されているアサーションコンシューマサービスのロケーションと一致する必要があります。

- SSO_SAML_VALIDATION_ERROR:SAMLレスポンスの検証中にエラーが発生しました。アイデンティティプロバイダーの設定とクアルトリクスのSSO接続設定を確認して、再試行してください。

OAuth 2.0のエラー

さまざまな用語の意味については、OAuth 2.0接続の作成を参照してください。

- SSO_OAUTH_INVALID_ID_TOKEN:IDトークンの検証中にエラーが発生しました。[公開鍵エンドポイント]、[トークン発行者]、およびIDトークンの署名に使用されたアルゴリズムを確認し、再試行してください。

- SSO_OAUTH_INVALID_OR_MISSING_EMAIL_DOMAIN:ログインしようとしているユーザーのメールアドレスが、有効なメールドメインと一致していません。ユーザープロビジョニングオプションの[有効なメールドメイン]フィールドを確認して、再試行してください。

- SSO_OAUTH_USER_INFO_ERROR:トークンによるユーザー情報の取得でエラーが発生しました。[ユーザー情報エンドポイント]と[認証要求タイプバインドタイプ]の各フィールドを確認してから再試行してください。

- SSO_OAUTH_ACCESS_TOKEN_ERROR:アクセストークンの取得でエラーが発生しました。[クライアントシークレット][トークンエンドポイント][トークンエンドポイント認証方法]の各フィールドを確認してから再試行してください。

- SSO_OAUTH_AUTHORIZATION_URI_ERROR:OAuthクライアントリクエストの生成に失敗しました。[クライアントID][権限エンドポイント][スコープ]の各フィールドを確認してから再試行してください。

素晴らしい! フィードバックありがとうございます!

フィードバックありがとうございます!

![ウェブサイトの各ページの左上にある最上位のナビゲーションから[管理]を選びます](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/admin-global-navigation_159.png.webp?itok=Z1-6eAwm)

![[組織の設定]の[認証]セクションに移動します](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/configure-sso-2-3_4.png.webp?itok=T3NUWnxi)

![[認証]タブで接続のいずれかを編集します](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/SSOConnectionsUXUpdate_7_4.png.webp?itok=FTfgWFGh)

![[証明書]セクションの画像と[証明書の追加]ボタンの画像](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/org-sso-settings-20_4.png.webp?itok=dTBRCmFm)

![[証明書の詳細]の新しいウィンドウの画像](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/org-sso-settings-21_4.png.webp?itok=2k7CbcXO)

![[適用]ボタン](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/org-sso-settings-23_4.png.webp?itok=MfzdQnFX)

![SSO接続の横に表示される[アクション]ドロップダウン内の[テスト]と[編集]オプション](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/SSOConnectionsUXUpdate_9_4.png.webp?itok=qxH907ep)

![[証明書]セクションの画像](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/org-sso-settings-25_4.png.webp?itok=U_ifXKOZ)

![[適用]ボタン](https://www.qualtrics.com/sites/default/files/styles/standard_xl_retina/public/migrations/dsx/content/org-sso-settings-26_4.png.webp?itok=jTzwKBJL)