Auditoría de seguridad (Estudio)

Contenidos de la página

Acerca de la página de auditoría de seguridad

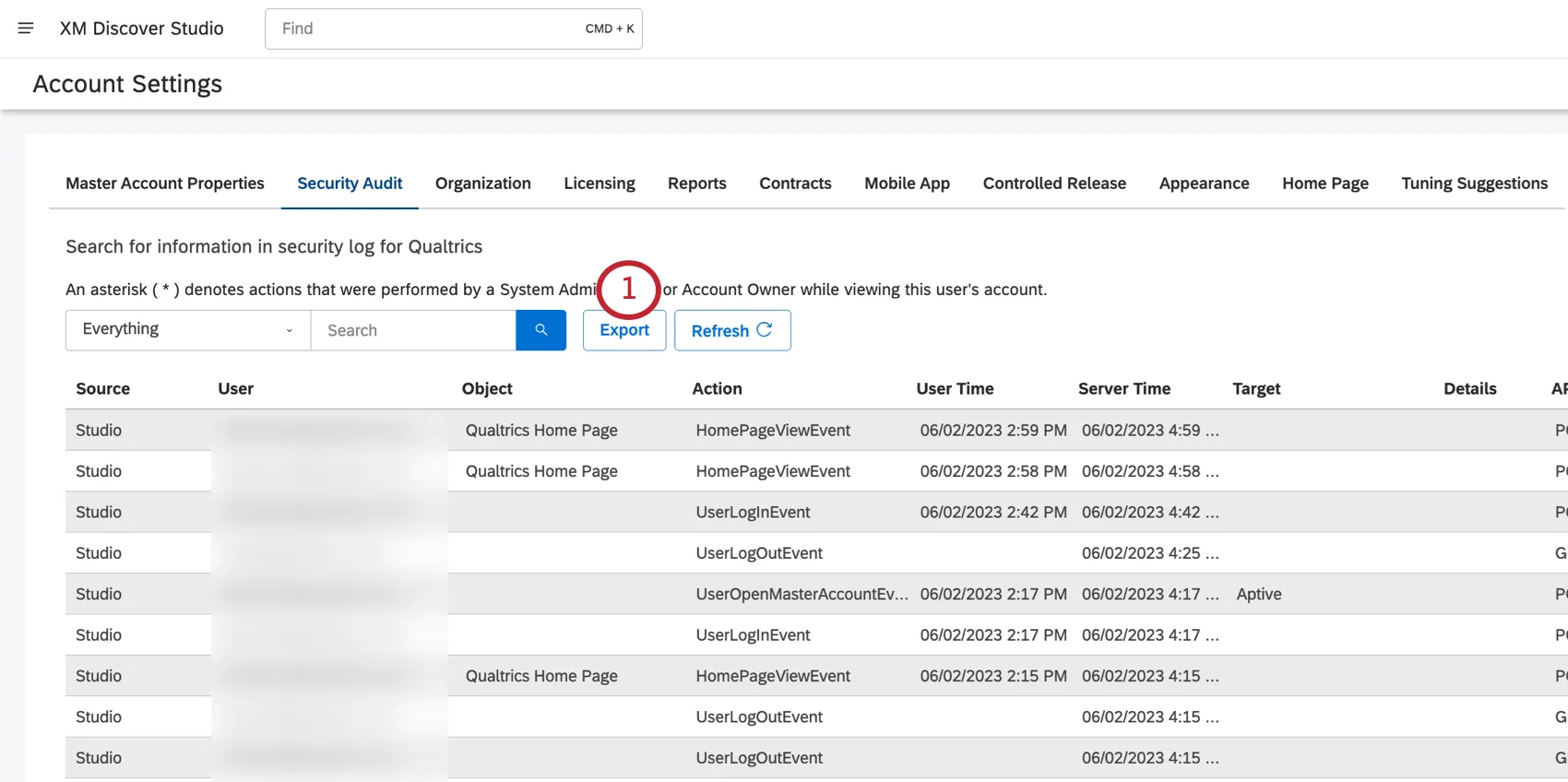

La página Auditoría de seguridad realiza un seguimiento de Muchos eventos diferentes que han sucedido en su cuenta maestra durante los últimos 6 meses.

Puede ver el registro de seguridad, buscar eventos específicos y exportarlos a Excel. Esta información puede ayudarle a monitorear la adopción y el uso de Studio, así como a solucionar problemas con el equipo de soporte de XM Discover .

Consejo Q: Puedes utilizar Informe administrativo para rastrear el uso y la actividad de la cuenta .

Consejo Q: Necesita una auditoría de seguridad de conducta permiso para acceder al registro de seguridad.

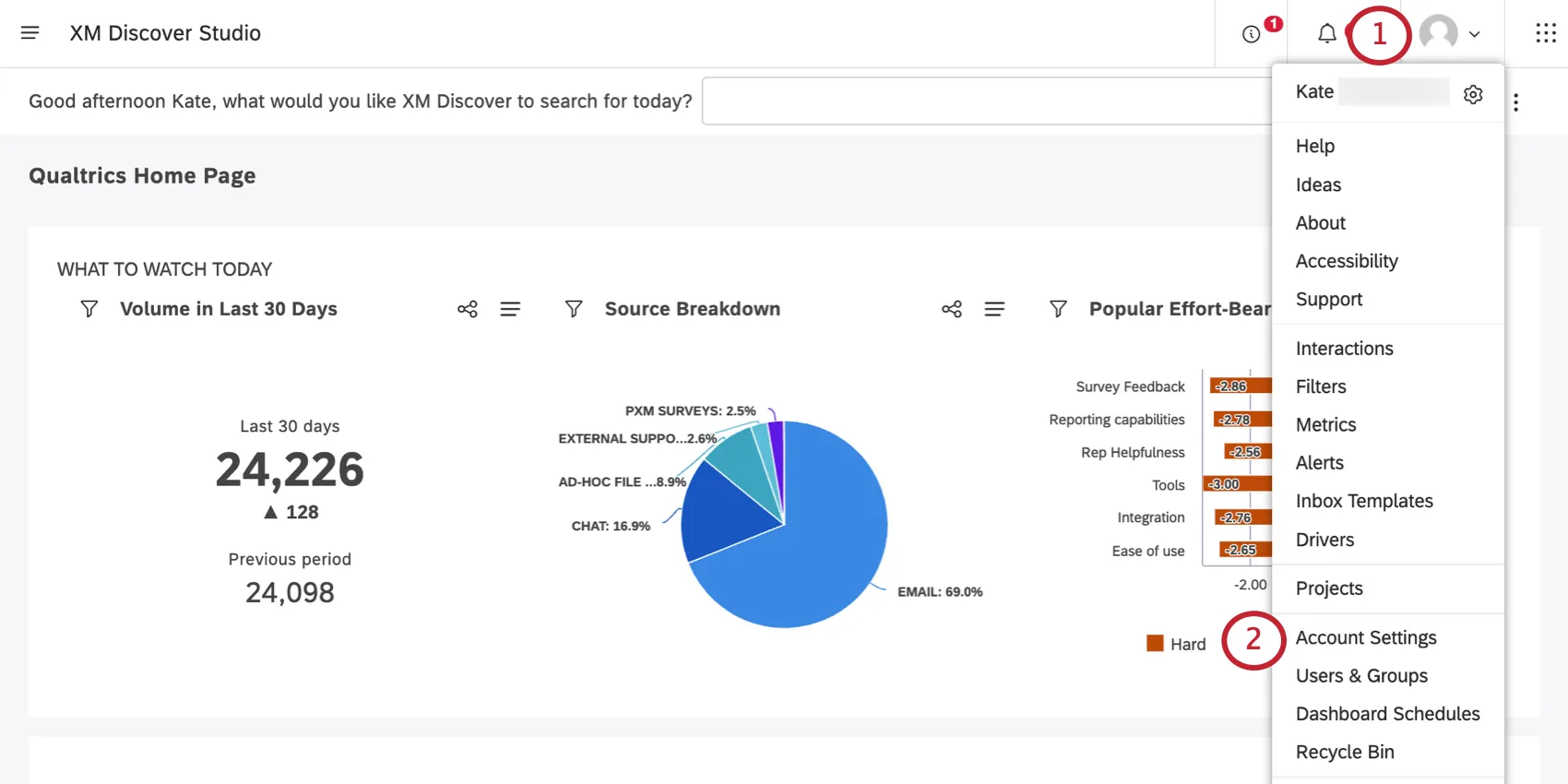

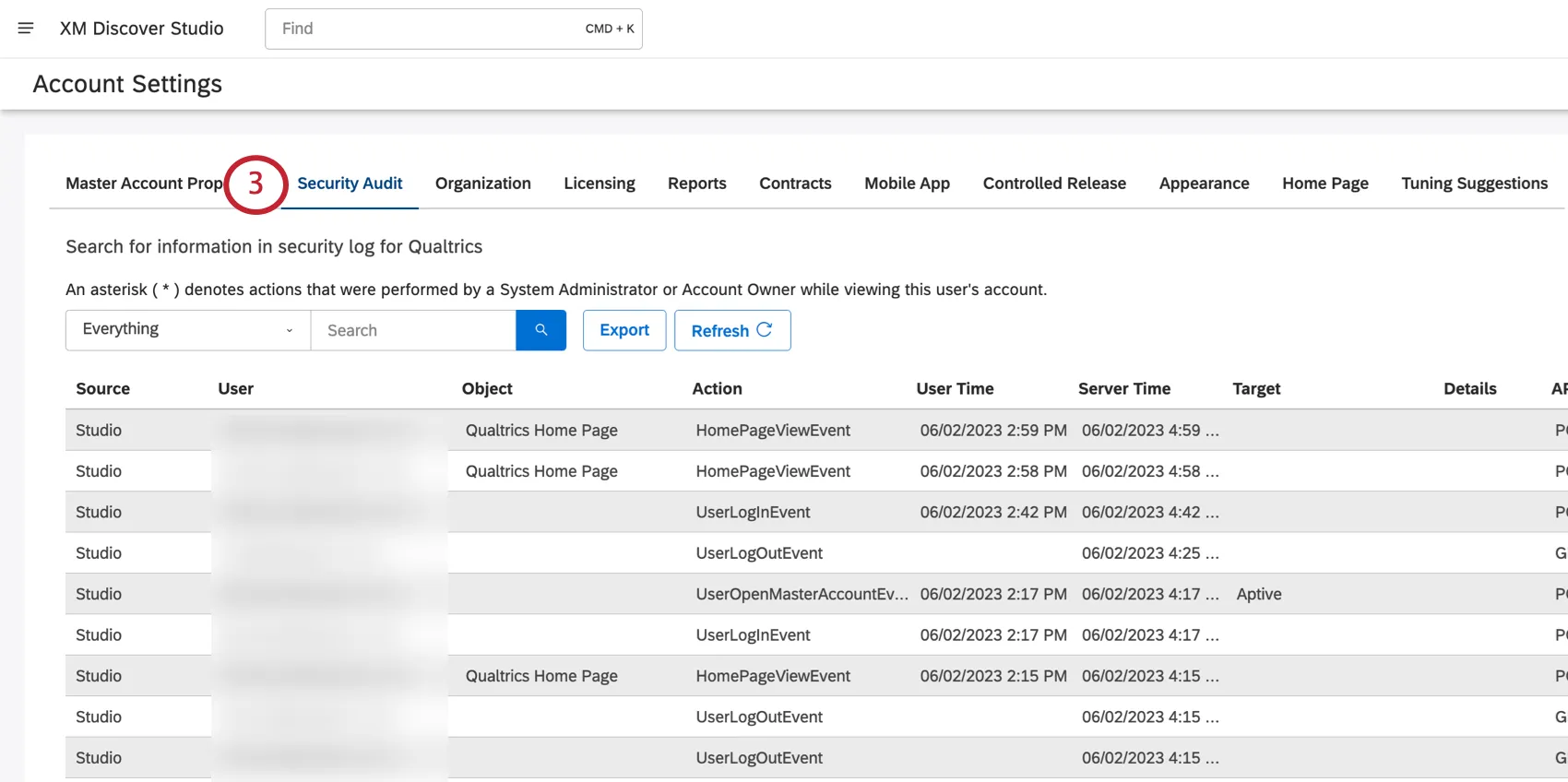

Acceder al registro de seguridad

Para actualizar el registro de seguridad a pedido, haga clic en el botón Refrescar botón.

Consejo Q: Puede ordenar eventos haciendo clic en el encabezado de cualquier columna. De forma predeterminada, el registro se ordena en orden cronológico inverso, con los eventos más recientes en la parte superior.

Información en registros de auditoría de seguridad

Verá la siguiente columna de información para cada entrada en el registro de seguridad:

- Fuente:El nombre de la aplicación XM Discover donde ocurrió la acción. Actualmente, Studio es la única opción.

- Usuario:El usuario que realizó la acción inició sesión aquí.

- Objeto:El objeto de la acción (cuando corresponda). Ejemplo: Cuando un usuario visualiza un Tablero, el nombre del Tablero aparece en la columna Objeto.

- Acción: Nombre de la acción. Para obtener una lista detallada, consulte Acciones incluidas en el registro de seguridad (estudio). Consejo Q: Un asterisco ( * ) delante del nombre de la acción significa que fue realizada por un proxy de administrador del sistema que inició sesión como un usuario determinado.

- Tiempo de usuario:La marca de tiempo del evento según la zona horaria del usuario.

- Hora del servidor: La marca de tiempo del evento según la zona horaria del servidor.

- Objetivo:Los detalles relacionados con la acción (cuando corresponda). Ejemplo: Cuando un usuario modifica un propiedad de cuenta maestra, el nombre de la cuenta maestra aparece en la columna Objeto y el nombre de la propiedad aparece en la columna Objetivo .

- Detalles:Detalles adicionales, como el motivo de la eliminación del documento o el método de creación del Tablero .

- Llamada API : Método API utilizado.

- Respuesta HTTP:El código de estado devuelto por el servidor.

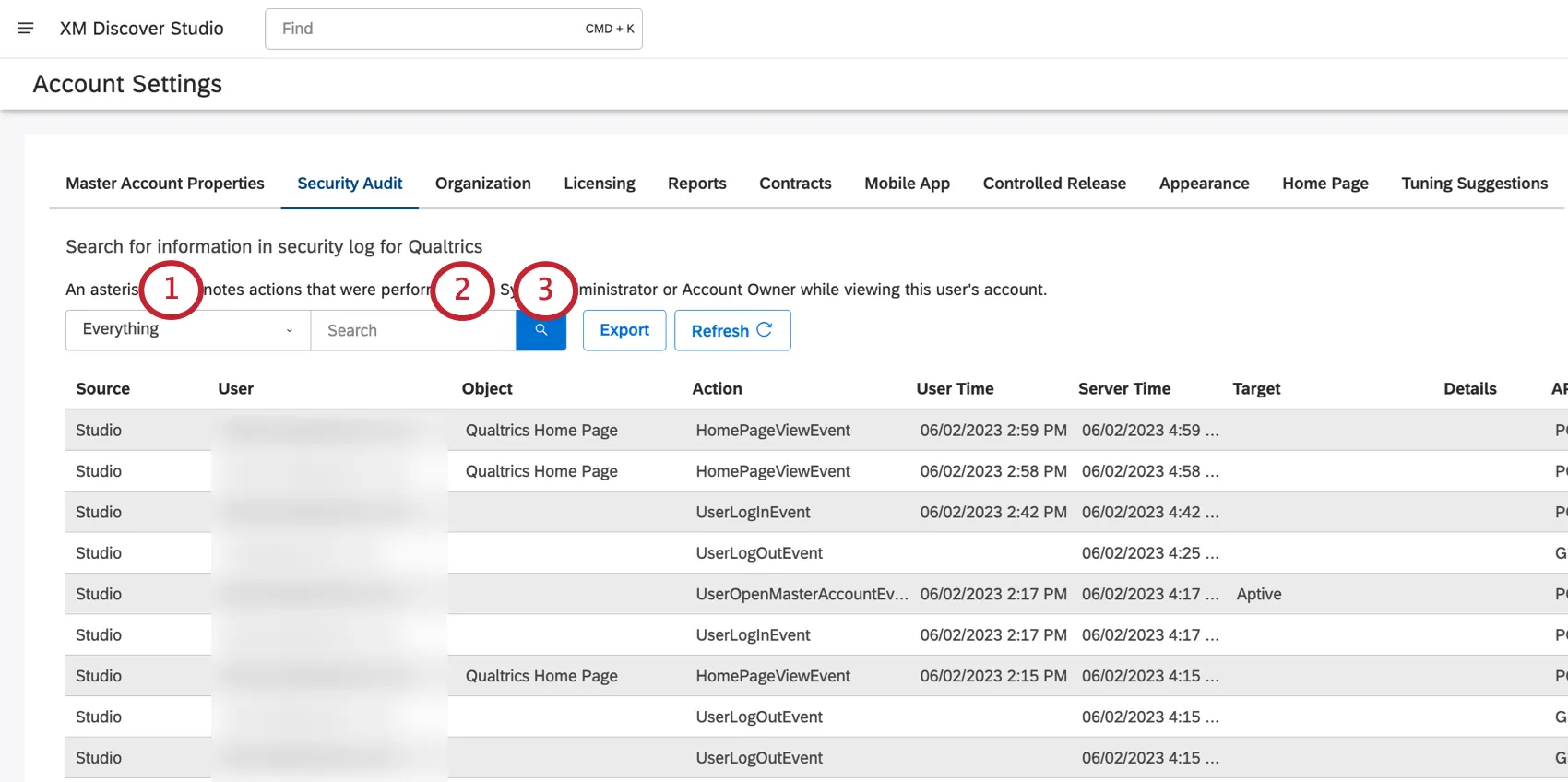

Buscando en el registro de seguridad

Puede buscar en el registro de seguridad eventos que ocurrieron en los últimos 6 meses.

Consejo Q: Cualquier búsqueda aplicada se utilizará en la exportación de auditoría de seguridad.

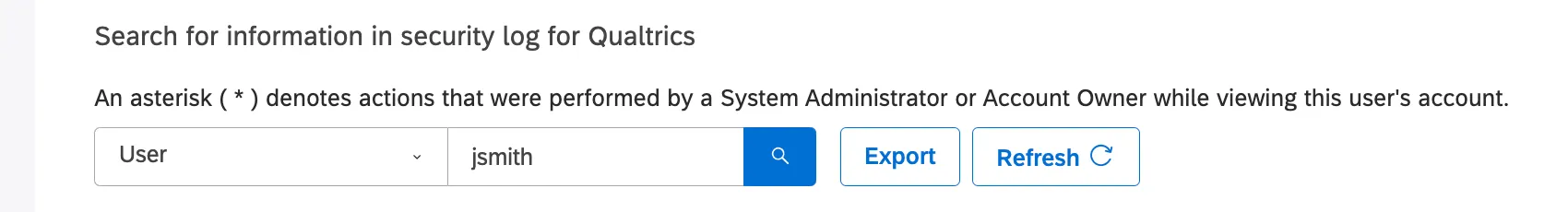

Ejemplo: La siguiente consulta de búsqueda devuelve todas las acciones realizadas por John Smith en los últimos 6 meses:

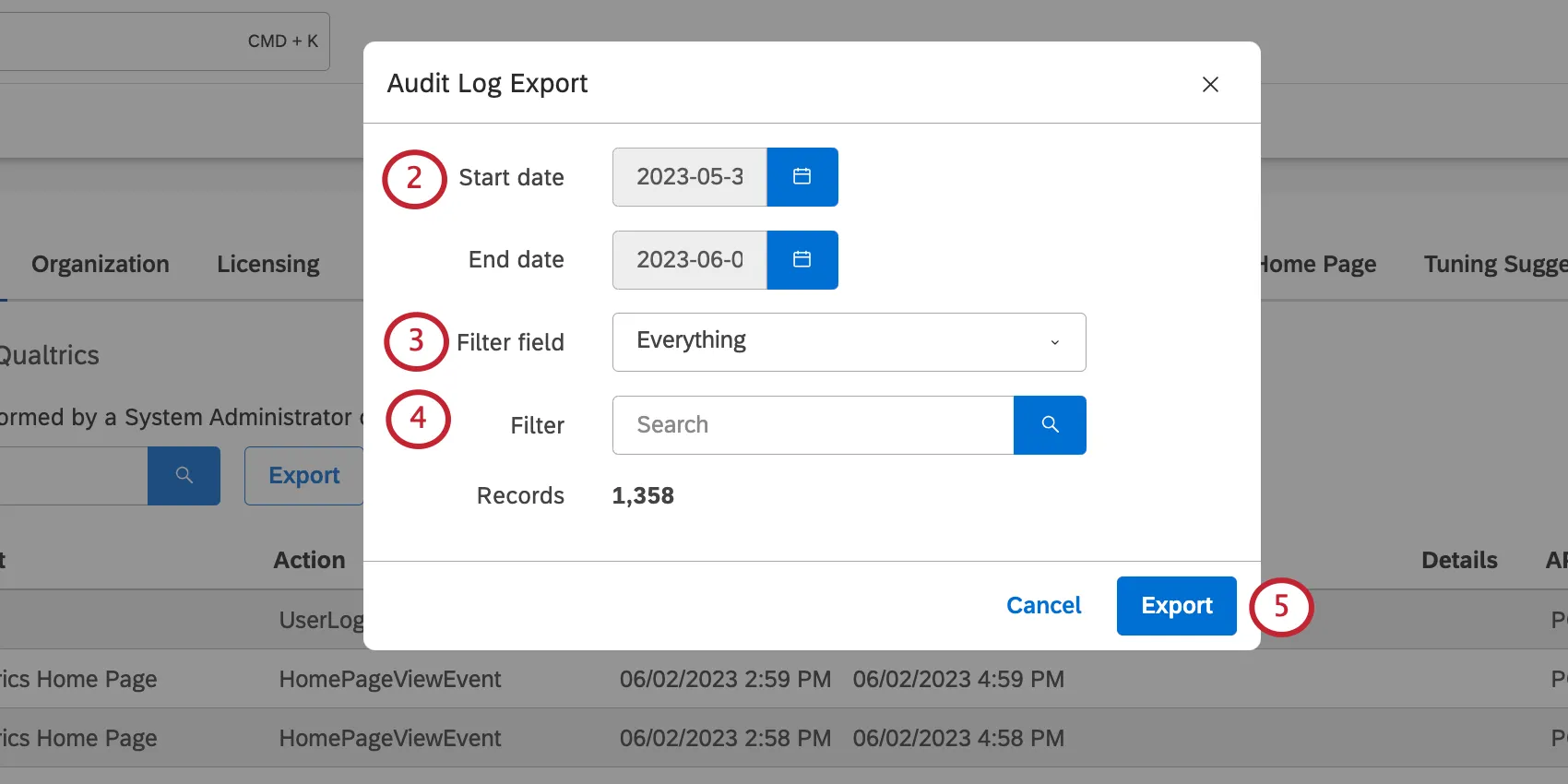

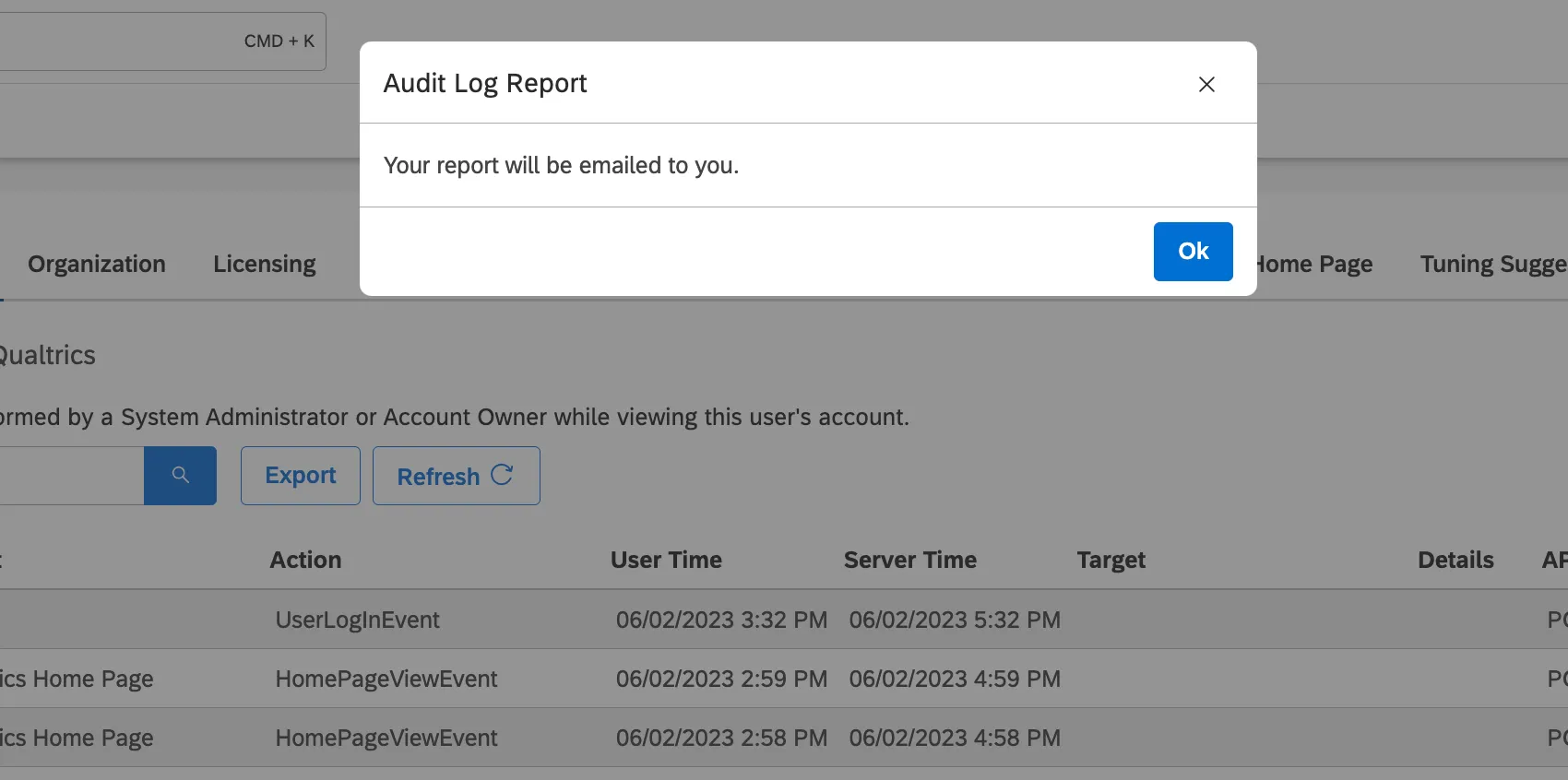

Exportación del registro de seguridad

Puede exportar el registro de seguridad a una hoja de cálculo XLSX (Excel).

Consejo Q: Si aplicar algún criterio de búsqueda al registro de seguridad, éste se trasladará automáticamente a la exportación.

¡Genial! ¡Gracias por tus comentarios!

¡Gracias por tus comentarios!